因此,事实证明,可以同时从多个方面对Web应用程序进行攻击-众所周知,在这里您具有跨站点脚本,SQL注入,授权绕过和远程执行代码。在盾牌与剑的永恒对抗中,发明了用于Web应用程序的保护屏幕,捕获了此类活动并将其阻止,甚至在您在您的网站上执行之前就阻止了它们。

在这篇文章中,我们将告诉您Beeline Business的WAF的工作原理,它的优势以及如何快速与您的公司建立联系。

为什么根本需要WAF

去年,Positive Technologies发布了《 2019年Web应用程序漏洞》研究报告,其中包含高风险漏洞的Web应用程序份额已经达到67%。最常见的问题是对授权区域的保护不足,SQL注入和读取任意数据。另外,可能发生数据泄漏的系统的百分比正在增加。

Gartner分析师的一份报告还强调了保护Web应用程序的重要性:

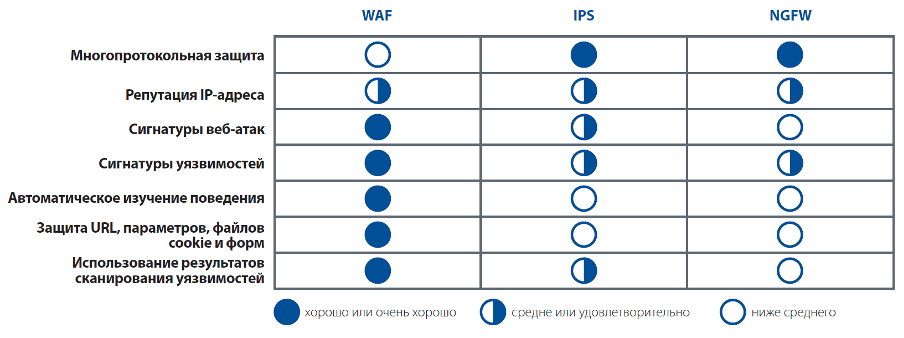

- (WAF) (NGFW) (IPS). WAF .

- NGFW IPS WAF , , -.

- WAF , . .

- , -, .

WAF,IPS和NGFW之间的主要区别(Gartner)

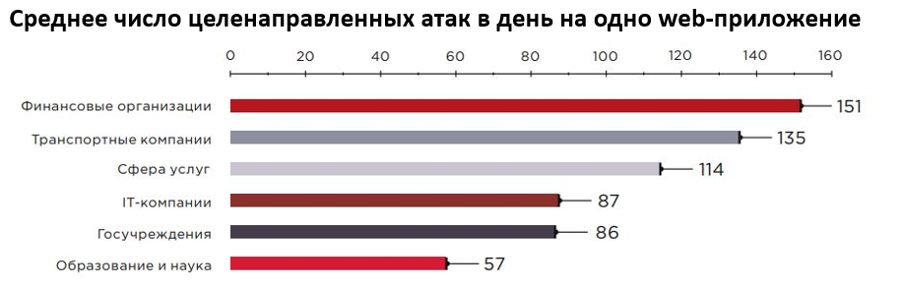

这种泄漏和黑客攻击的后果非常明显,并且对公司(尤其是其客户)而言不是一件令人愉快的事情:这里您拥有个人数据,包括付款信息,带有机密文件的商业秘密以及访问内部系统。通常,如果发生故障,公司将在声誉和财务上遭受困境。正如预期的那样,金融机构因此而遭受的损失最大,不仅是:

据正科技

为了防止这一点,企业必须确定谁使用特定软件的许可性,以及一般的安全策略的信息安全专家。同时,总体趋势-应用程序本身数量的增加,各种API的积极使用,在混合环境(内部应用程序,私有和云)中工作,积极地暗示着许多流程应该自动化。

特别是在信息安全领域。

试图自行部署此类解决方案的公司的主要问题是,对活动威胁的响应时间很长,而解决方案本身的拥有成本也很高。我希望像往常一样,使它更快,更容易访问。而且,理想情况下,还具有该解决方案的云版本,可以快速连接并方便地进行管理。

因此,我们决定使用我们的防护罩提供精确的自动化机制来保护,阻止和抵制攻击。

首先,我们采用了OWASP的2020年Web应用程序十大威胁清单,并在两种模型(正负模型)上都实施了针对它们的保护措施。

- 注射。

- 身份验证失败。

- 敏感数据暴露。

- XML外部实体(XXE)。

- 访问控制损坏。

- 安全配置错误。

- 跨站点脚本XSS。

- Insecure Deserialization.

- Using Components with Known Vulnerabilities.

- Insufficient Logging & Monitoring.

除此之外,我们的WAF还可以防止暴力破解,数据提取,API攻击,不必要的爬网,僵尸网络,慢速传情和HTTP动态洪水。

当然,也反映了包括HTTPS在内的零日攻击,以及按地理位置阻止流量。

此外,我们的WAF支持独特的基于机器学习的自动策略创建算法,该算法非常适合为Web应用程序自动生成安全策略。

配置的WAF会很好地了解您的资源结构,因此它将能够自动阻止任何非常规工作。

顺便说一下,关于WAF本质的冗余及其必要性存在一些神话。通常以以下内容为例:

安全网关和会话监视将保护我

,每个人都应该可以使用Web应用程序,因此剩下的就是允许端口80(HTTP)和443(HTTPS)上的所有传入流量,并希望每个人都能遵守规则。会话监视可执行代码的存在,识别和阻止并不能替代分析Web应用程序流量,因此,通过多合一安全网关,通过合法的Web请求利用漏洞并不困难。

那么它将肯定会保护网络Web应用程序安全扫描程序

并不是的。网络安全扫描程序旨在检测不安全的配置,丢失的更新以及服务器和网络设备漏洞,而不是Web应用程序漏洞。解决方案的体系结构,扫描网络时要检查的大量规则和功能,有时仍使网络扫描仪的制造商能够提供额外的功能,以单独的许可证甚至免费地搜索Web应用程序中的漏洞。

但是,他们的工作的可用性和质量远远没有达到专业Web应用程序扫描仪的平均水平,并且在发现通用扫描仪100%有效的严重漏洞后,无法恢复对此类产品的信任。

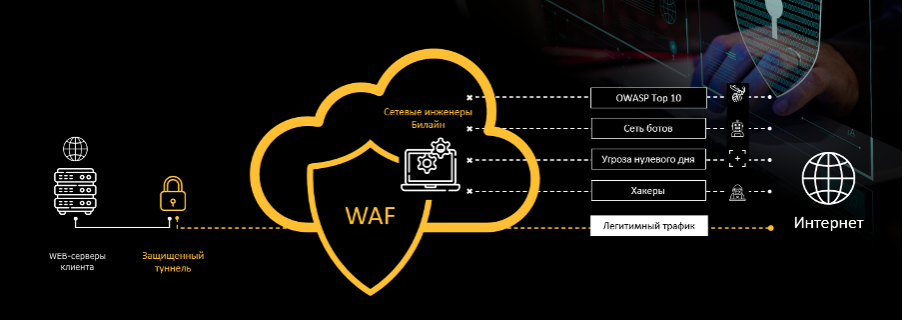

这个怎么运作

我们在以色列Radware公司的设备上构建了该解决方案,该公司长期以来一直是信息安全服务的领导者。该解决方案的重要优点之一是其自动操作:无需管理员的参与即可进行威胁分析和针对Web应用程序的标准化规则的优化。

共有三种连接方法,具体取决于您决定进行流量分析的位置:

- 在我们数据中心的虚拟机上

- 在客户所在地的设备上

- 在客户端的虚拟机上。

从原理上讲,一切看起来像这样:

除了三个连接选项外,还有两个部署选项:

- 内联(仅来自云)-监视或主动阻止恶意请求。

- 不合格(在客户本地)-仅支持监视恶意请求。

由于标准化规则的自动优化,我们设法实现了尽可能低的假阳性值。它几乎接近零。当然,有时会发生这种情况(少于1%),这是由于特定站点操作规则的描述错误,因为WAF作为一种机制仅描述了允许的动作,而其他一切均被禁止。

解决方案的好处

作为Web应用程序防火墙的一部分,我们提供了一种最佳的解决方案,该解决方案:

- 根据OWASP提供的十项最危险的漏洞的全面保护;

- 通过ICSA Labs认证;

- 具有自动创建策略的独特功能;

- 并支持负面和正面安全模型。

我们还有一个方便的个人帐户,其中收集了所有检测到的威胁和被阻止的攻击的报告,仅使用员工的登录名和密码通过特定IP进行访问。

通常,将单个服务视为将WAF连接到特定客户端站点。在我们的案例中,例如,如果一个客户端在同一服务器上有两个可以从两个不同IP访问的站点,我们只需将客户端总流量相加即可将其视为一项WAF提供服务。

更有用的信息:

- 云托管中每个客户端的单独虚拟机。

- WAF会自动调整以适应站点内容的更改,从而大大简化了管理。

- 在云托管中,用于访问站点的SSL证书不会传输给运营商,而是由客户端在加密容器中的个人帐户中上传,从而确保符合银行标准PCI DSS的安全性。

- 合作伙伴的信息安全领域的合格专家-EKON Technologies提供24x7全天候支持。

- 实施解决方案的3个选项-云,客户端VM,客户端循环中的专用设备。

您可以在产品页面上从Beeline连接WAF 。您将有一个免费的测试月,如果您不喜欢它,请将其关闭,如果您喜欢,我们将继续工作。