什么是防弹托管

Bulletproof Hosting或BPH,是允许您进行常规提供商禁止的非法活动的主机:托管恶意软件,盗版内容或数据被盗。

BPH提供商要么忽略执法部门的投诉和请求,要么提前警告客户,以便他们有时间调整业务。在许多情况下,BPH允许攻击者隐藏其真实身份。

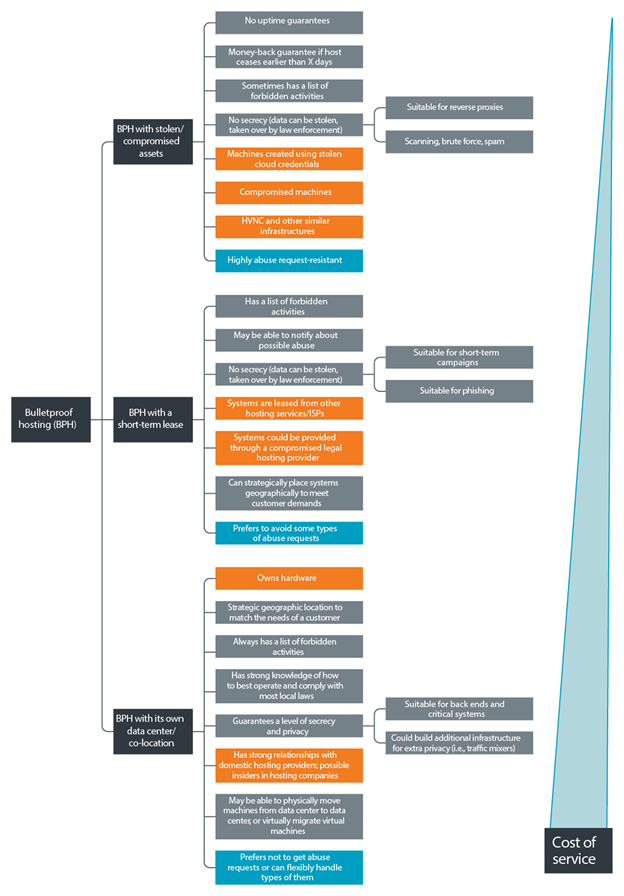

BPH的品种。服务类型和费用。来源(以下,除非另有说明):趋势科技

BPH使用被劫持或受损服务器的短期基础架构,具有很高的弹性。 BPH提供者不是其提供访问权的资源的正式所有者,因此任何声明都将“飞向”真正的所有者,而不是他们。这样的结果是,可以在任何时候删除其网络上的任何主机,例如,在所有者发现危害后。

这样的BPH非常便宜,并且方便执行快速操作:散布垃圾邮件,放置反向代理,大量爬行和暴力破解。即使删除或删除被劫持的服务器,也只会丢失少量信息。

另一种BP托管人转售合法公司的服务。经销商具有与网络犯罪分子的需求紧密匹配的能力,以及在处理滥用请求时与合法托管服务提供商建立的关系,可确保其防弹能力。在某些情况下,转销商可以充当中介人,以解决托管服务的提供者和使用者之间的冲突和争执。

对于需要长期可用性的系统,在BPH提供程序拥有基础结构的数据中心中托管是一种更可行的方法。这些提供商倾向于在战略上分配其资源,并在全球范围内构建或租赁基础结构,同时要考虑到当地法律法规,地理和国家特征,当地执法部门的专业水平以及政府机构的腐败程度。这个BPH是最昂贵的,但也是最稳定的。

确保“不可渗透性”的方法

每个BPH提供者都有向罪犯提供的有限服务列表。根据与上游提供商的协议,他们会发布严格禁止的活动清单和可接受的清单。

使用法规的特定功能

此类限制的根源在于不同国家/地区法规的差异,因此BPH提供商特别关注的主题是数据中心位置,公司对等信息以及网络对等伙伴的注册信息。

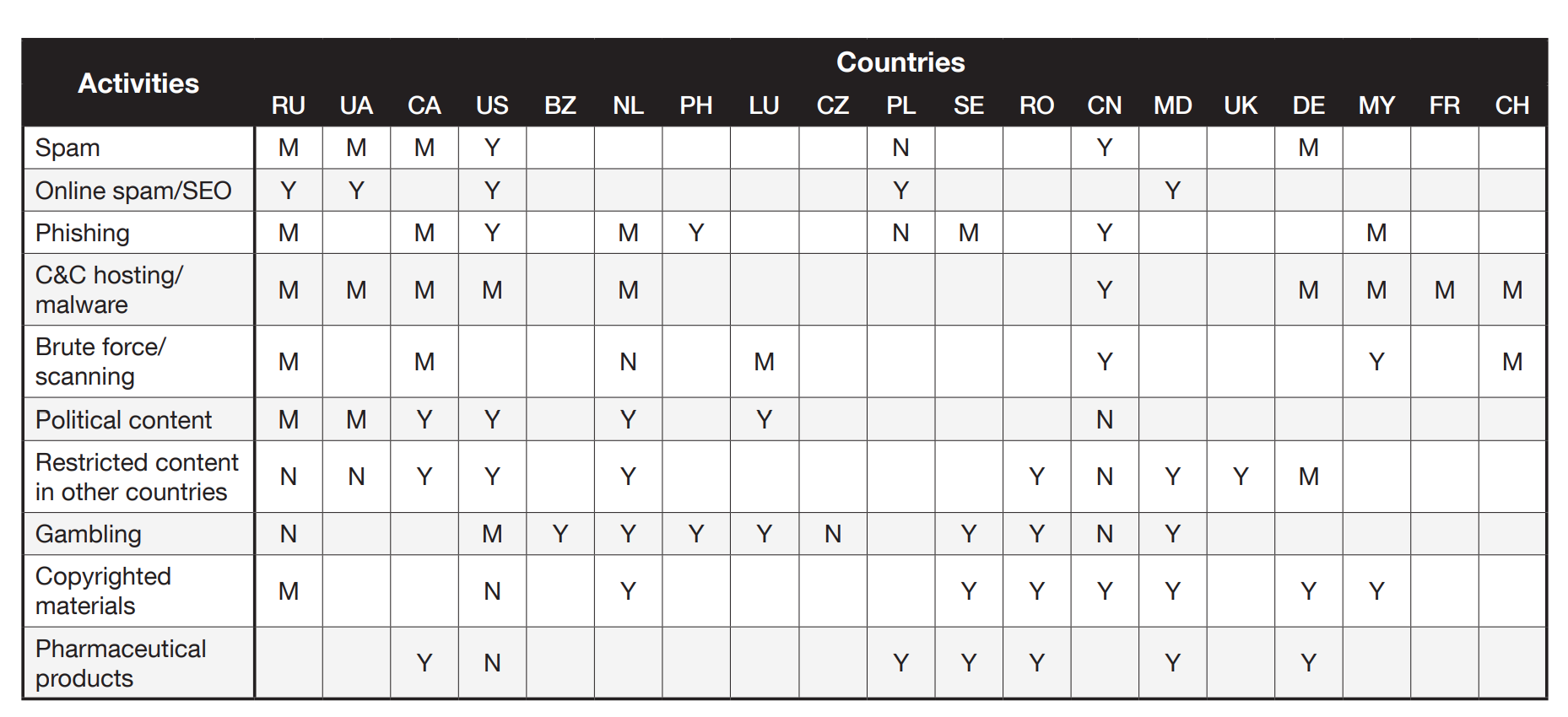

犯罪活动及其在不同国家的可接受程度。 Y(是)表示根据“地下”托管服务用户的评论,使用位于标记国家/地区的服务器可以执行指定的操作,N(否)-对于指定操作,强烈建议不要使用该国家/地区的服务器,M(也许) -可以使用服务器,但有一些限制

,乌克兰是托管BPH基础架构的最受欢迎的国家之一。原因是,在许多情况下,该国的政府法规和执法不如邻国严格。同时,乌克兰执法人员的行动难以预测:在某些情况下,SBU进行了独立调查并逮捕了防弹托管人...

瑞士和荷兰也受到BPH所有者的欢迎,成为适合设立代理托管公司的国家。这是由于这样的事实,根据这些国家/地区的法律,房东会提前收到投诉通知,从而可以将系统移至安全位置。

中国法律对垃圾邮件和网络扫描的容忍度很高,但它对与赌博或政治活动有关的所有类型的活动做出了极为严厉的反应。

在加拿大,内容的删除需要长时间准备文件,并据此做出法院判决,然后才对设备和数据采取行动。

在美国,发布色情内容被认为是可以接受的,当然,儿童色情内容除外,但是垃圾邮件,网络扫描和暴力行为会导致大量投诉。此外,美国执法人员不容忍侵犯版权法(DMCA和其他类似行为)。

俄罗斯对色情内容非常严格,大多数色情内容被认为是不可接受的。在许多托管网站上,与毒品和政治内容有关的材料被归类为禁止。但是,此类提供者的用户注意,他们表现出相当大的灵活性,可以预先警告收到的投诉,并且还可以容忍恶意活动,只要它不是针对俄罗斯公司和公民的。

塞舌尔,伯利兹,多米尼加共和国和巴拿马非常适合作为BPH目的地,因为它们拥有良好的互联网渠道和忠诚的法律,可以很轻松地回应任何投诉。对于此类BPH服务,甚至出现了“离岸托管”一词。

匿名

BPH的最重要特征之一就是匿名程度。在选择犯罪托管平台时,具有隐藏犯罪资源所有者身份,接受加密货币匿名支付,为虚拟数据注册域以及其他类似属性的能力至关重要。

匿名托管广告

甚至某些合法的托管平台都在宣传匿名性。例如,Domains by Proxy通过隐藏大多数公开查询中客户的身份来建立业务。但是,应该指出的是,如果发生版权侵权索赔,公司确实会响应有关网站所有者信息披露的要求。

通过代理的灵活性和适应性来广告域

这些特性对于BPH提供商至关重要。如果在先前位置发生了意外的法律问题,它们的实际表现可能是例如将服务器或虚拟机从一个国家转移到另一个国家。这样可确保尽管执法机构企图没收设备,但恶意服务仍可继续运行。当与外部反向代理服务器捆绑在一起时,此托管模型是高可用性BPH服务的理想选择。

DDoS防护

可靠的网络基础设施仅是成功的一半。像Internet上的任何其他站点一样,网络犯罪资源可能会受到从拒绝服务(DoS)到黑客攻击等网络攻击的攻击。使用此类资源发生此类事件的可能性高于普通站点:心怀不满的用户可能在普通站点上,但黑客资源的访问者更有可能安排攻击。

DDoS攻击期间的停机时间可能会影响资源的声誉,结果是资源的听众将流向竞争对手,站点所有者将因此损失收入。

可以在OSI模型的各个层进行DDoS攻击。通常,对级别7的攻击需要更复杂的方法,但同时,与普通的SYN洪水(级别4)相比,防御它们的难度更大。这就是为什么许多站点使用专业服务在应用程序级别保护其免受DoS攻击的原因,在这方面的犯罪论坛与法律资源没有什么不同。

防止DDoS攻击的一项服务的屏幕

反刮擦

犯罪论坛的运营商在选择主机时面临的另一个问题是,许多搜索引擎,组织,执法机构和研究人员都在试图使识别非法内容的过程自动化。

然后,收集到的信息将发布在威胁报告中或用于执法调查中。这可能会引起不必要的关注并损害论坛的声誉。

不同的托管机制使用不同的机制来防止抓取。例如,客人可能会限制他们白天可以浏览的页面数。

防刮擦通知

其他论坛使用验证码或安全性问题来确保自己与在世人士打交道。

对策建议

对抗托管在BPH上的犯罪资源非常困难。在我们的研究过程中,我们开发了以下方法,可以帮助识别提供非法托管服务的公司。您可以执行以下操作:

- 确定哪些IP地址范围在公共黑名单上;特别注意与大量公共虐待请求相关的地址,因为这可能表明BPH活动;

- 分析自治系统的行为和对等数据-这也可以帮助识别与BPH相关的活动。

- 找到一个BPH主机后,使用生成的数字指纹查找可能与同一提供者关联的其他指纹。

我们建议采取以下措施,这些措施可以帮助终止秘密托管公司的活动,而无需查找或关闭其服务器:

- 向涉嫌的非法主机提供商及其上线合作伙伴发送正式提交的滥用请求;

- 将BPH网络的IP地址范围添加到流行的黑名单中;

- 增加BPH运营成本以破坏其业务的盈利能力;

- 破坏了BPH提供商在地下网络犯罪中的声誉-在地下论坛上创建帐户并代表他们发布帖子,这些帖子表达了对BPH的安全性或与当局合作的怀疑。