网络威胁态势

在做出2020年预测时,我们无法预见到导致全球经济下滑的新现实将如何影响我们的生活。但是,现在我们可以清点一下今年上半年的情况,并说明这段时间内网络威胁的状况是如何变化的。

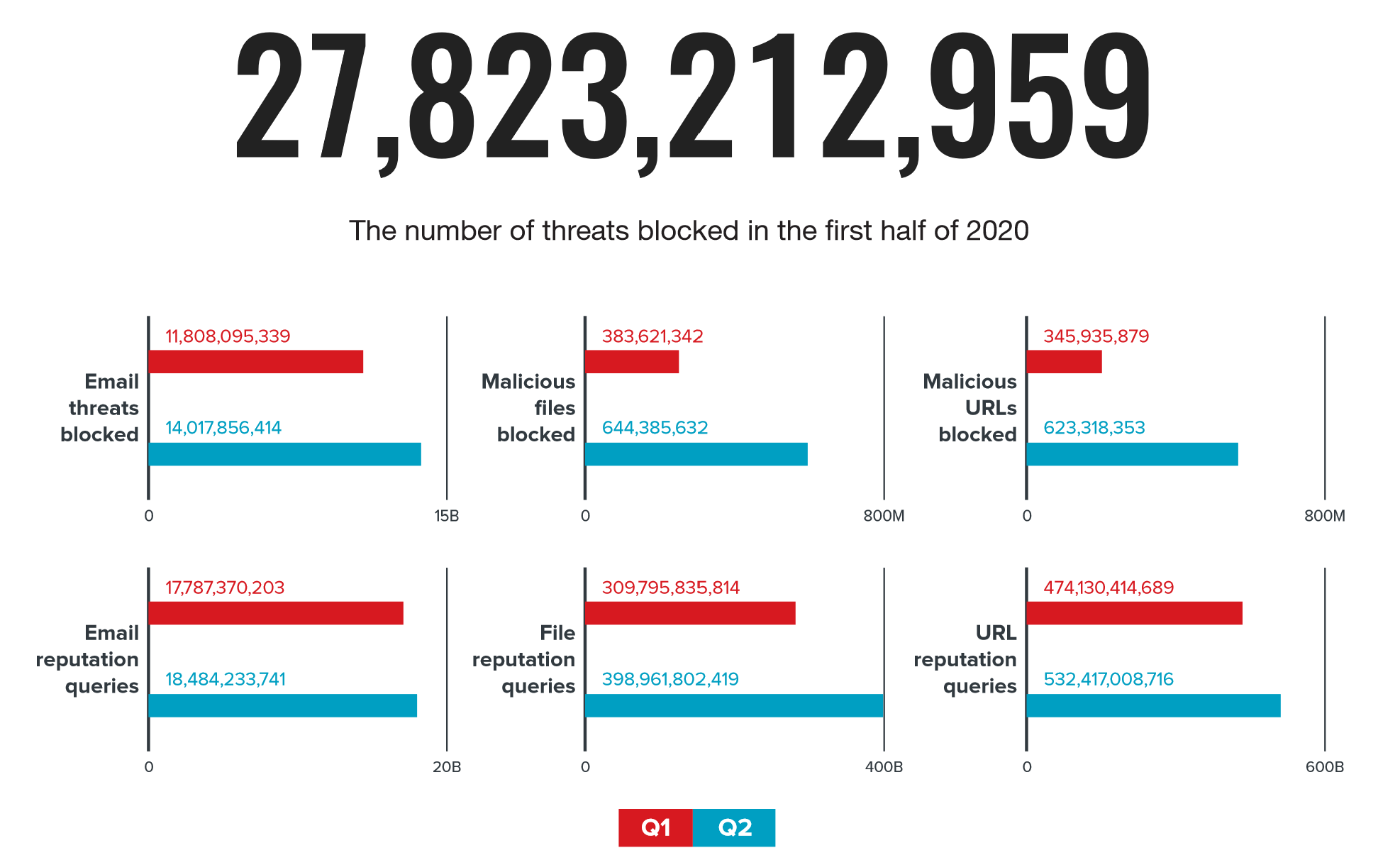

2020年上半年趋势科技云安全智能防护网络阻止的威胁数量。来源:趋势科技

2020年上半年,趋势科技的安全解决方案阻止了超过270亿个包含恶意附件和网络钓鱼链接的欺诈电子邮件。与今年初相比,第二季度恶意消息的数量大大增加。

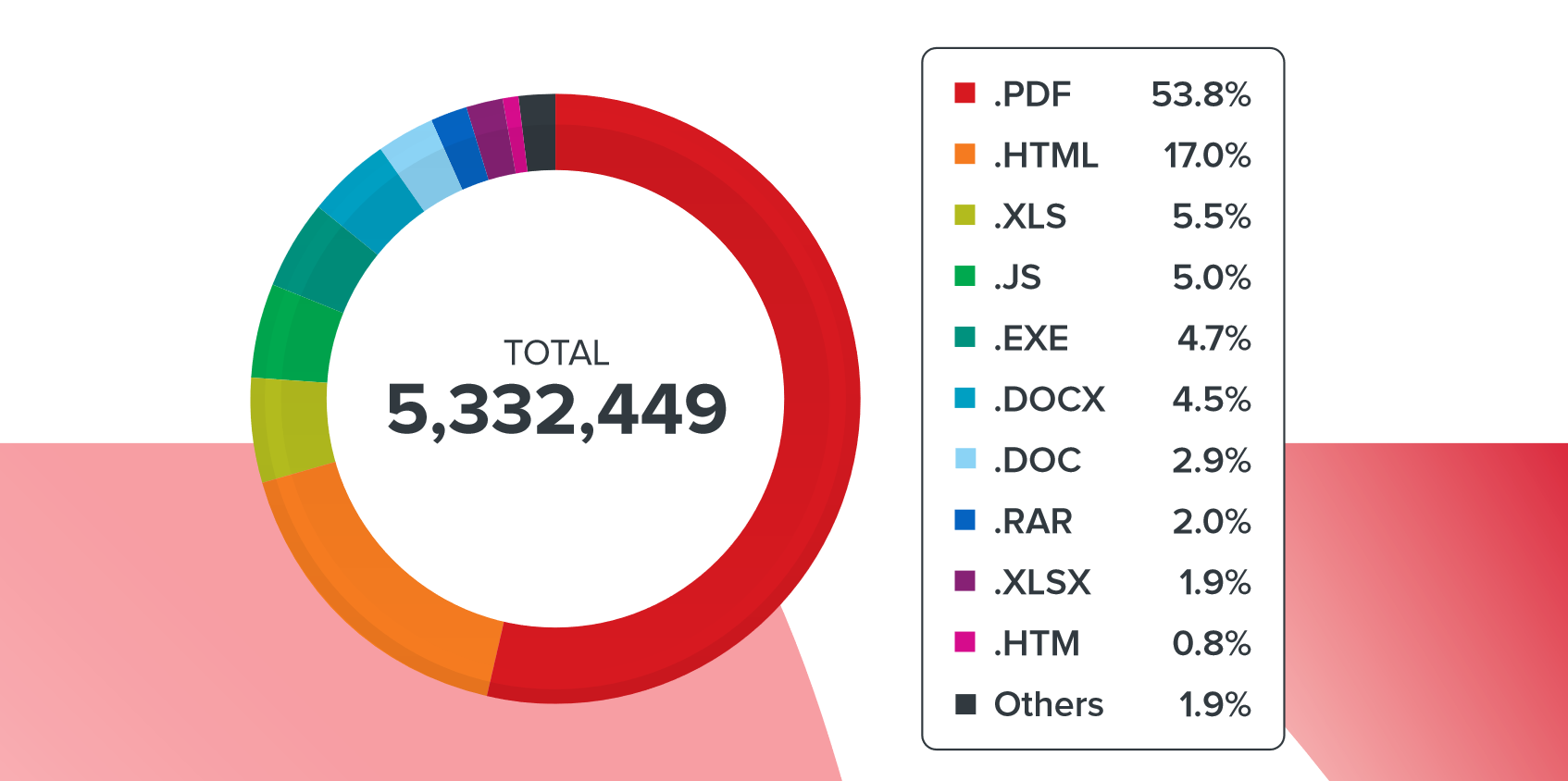

2020年上半年垃圾邮件活动中的恶意附件类型

PDF文件在2020年上半年成为最受欢迎的恶意附件类型,占邮件总数的50%以上。第二种最受欢迎的附件类型是HTML文件。大约6%的电子邮件中包含XLS附件,而JavaScript文件,可执行文件和MS Word文档则不那么受欢迎。

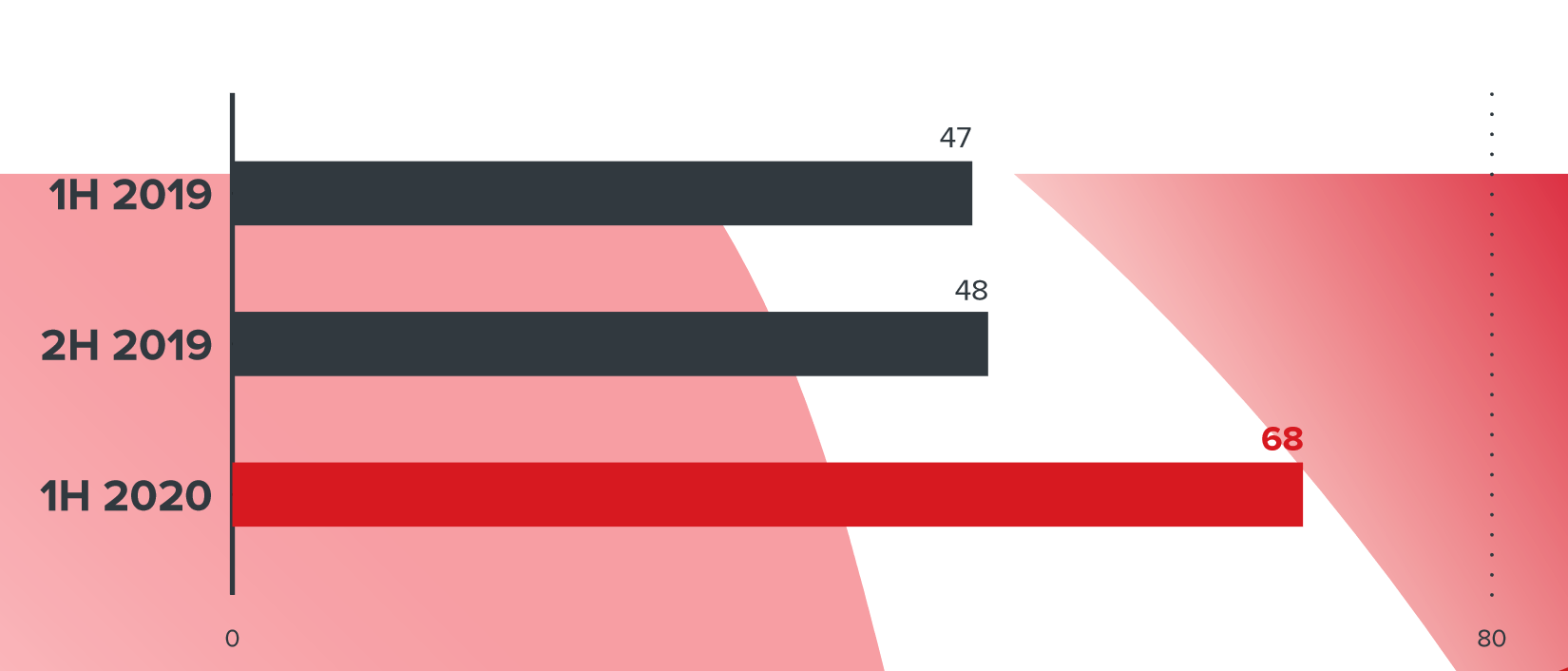

勒索软件勒索软件在2019年和2020年的活动数量众多2020年的

一个特征是勒索软件勒索软件的日益普及。与2019年相比,它们的数量增加了45%-从今年1月到6月,发现了68个此类恶意软件的新家族。

六个月内检测到的移动恶意软件样本数量

随着运动变得越来越复杂,移动威胁也继续增长。例如,3月底,我们发现了一个欺诈性网络攻击,称为“中毒新闻行动”。这是针对香港iOS用户的一个水坑攻击。 iOS设备的用户收到了社交网络和Messenger上各个论坛上新闻的链接。这些链接确实指向相关新闻站点,但包含隐藏的iframe,其中包含利用iOS 12.1和12.2中的漏洞的恶意代码。攻击使用LightSpy感染了设备,攻击者可以利用它们执行命令并操纵设备上的文件。

广告欺诈仍然是针对移动用户的最受欢迎的攻击类型。 Google Play上的恶意应用伪装成有用的实用程序,安装后会向用户显示广告并执行其他有害操作,包括窃取用户的银行卡数据和个人数据。

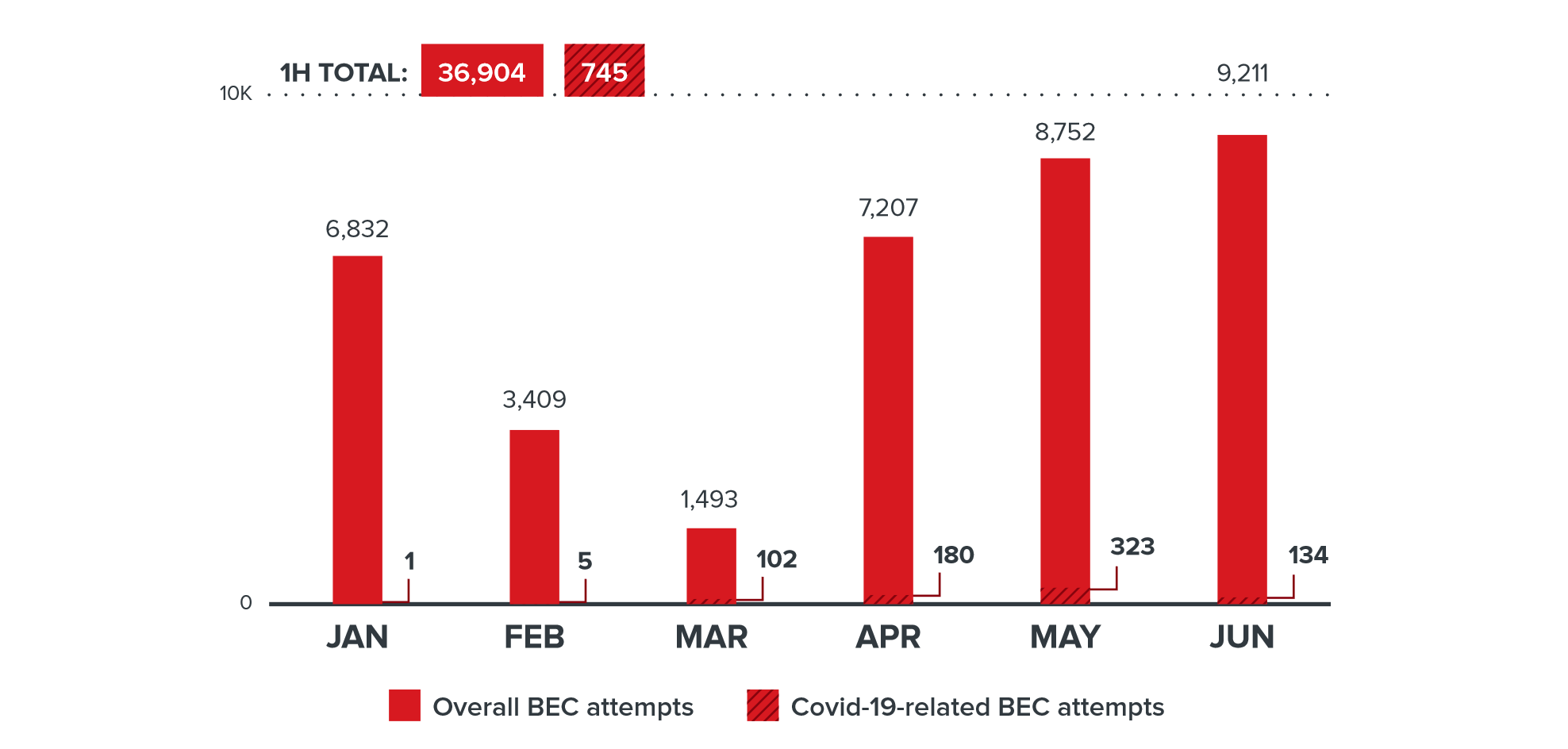

2019-2020年BEC攻击尝试次数的变化在图上

2020年的另一个特点是在旨在破坏商业信函(商务电子邮件妥协,BEC)攻击数量的增加。与2019年下半年相比,BEC活动数量增加了19%。

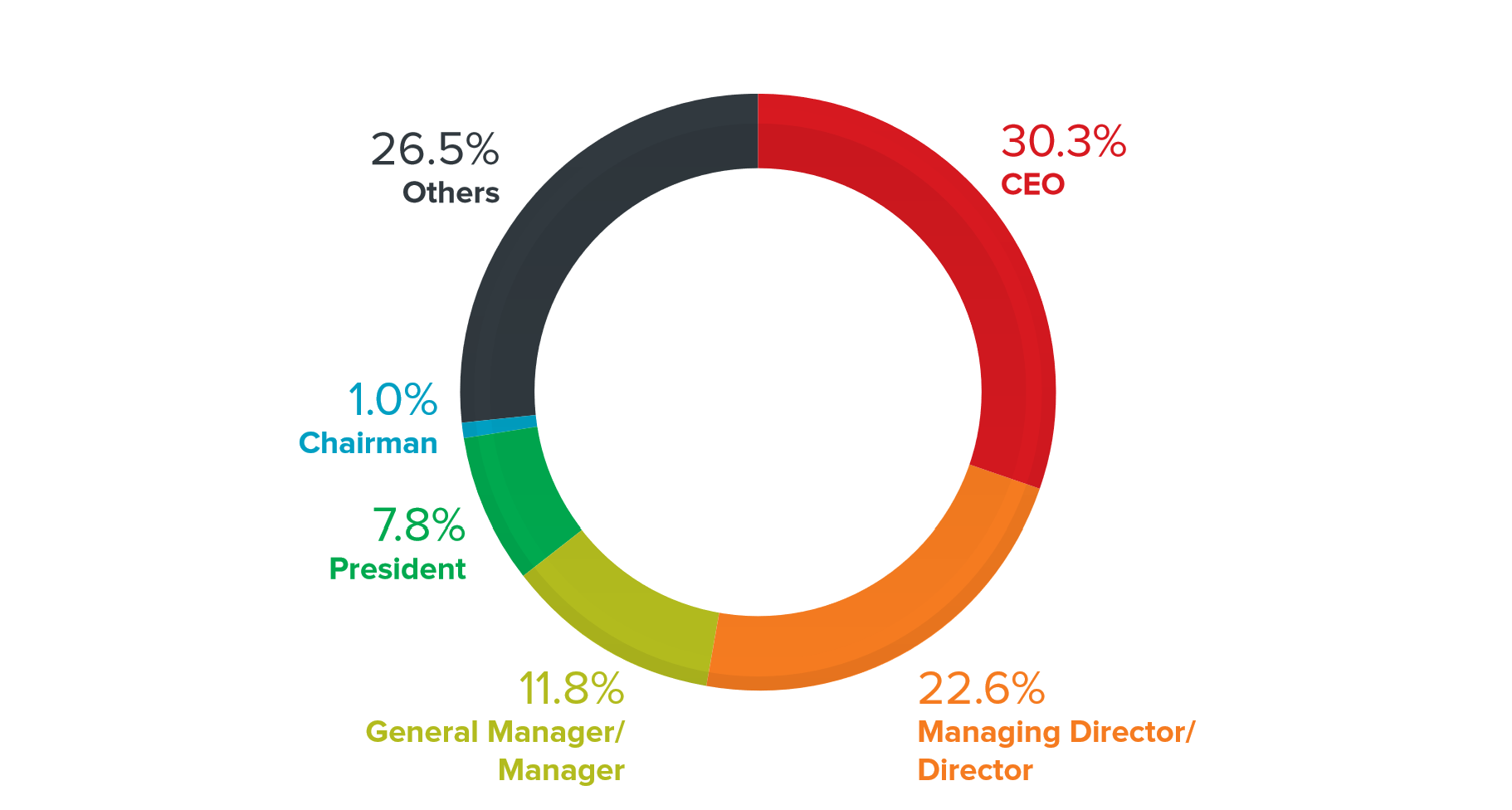

BEC攻击最受欢迎的目标是公司的首席执行官。此类员工占所有事件的30%

奇怪的是,“来自首席执行官”的信件数量减少了:2019年,此类信件的比例为41%。骗子可能正在尝试其他工作以评估其有效性。

自然,需求最大的人是与财务相关的人员,例如财务经理和首席财务官。

COVID-19品牌攻击的增长

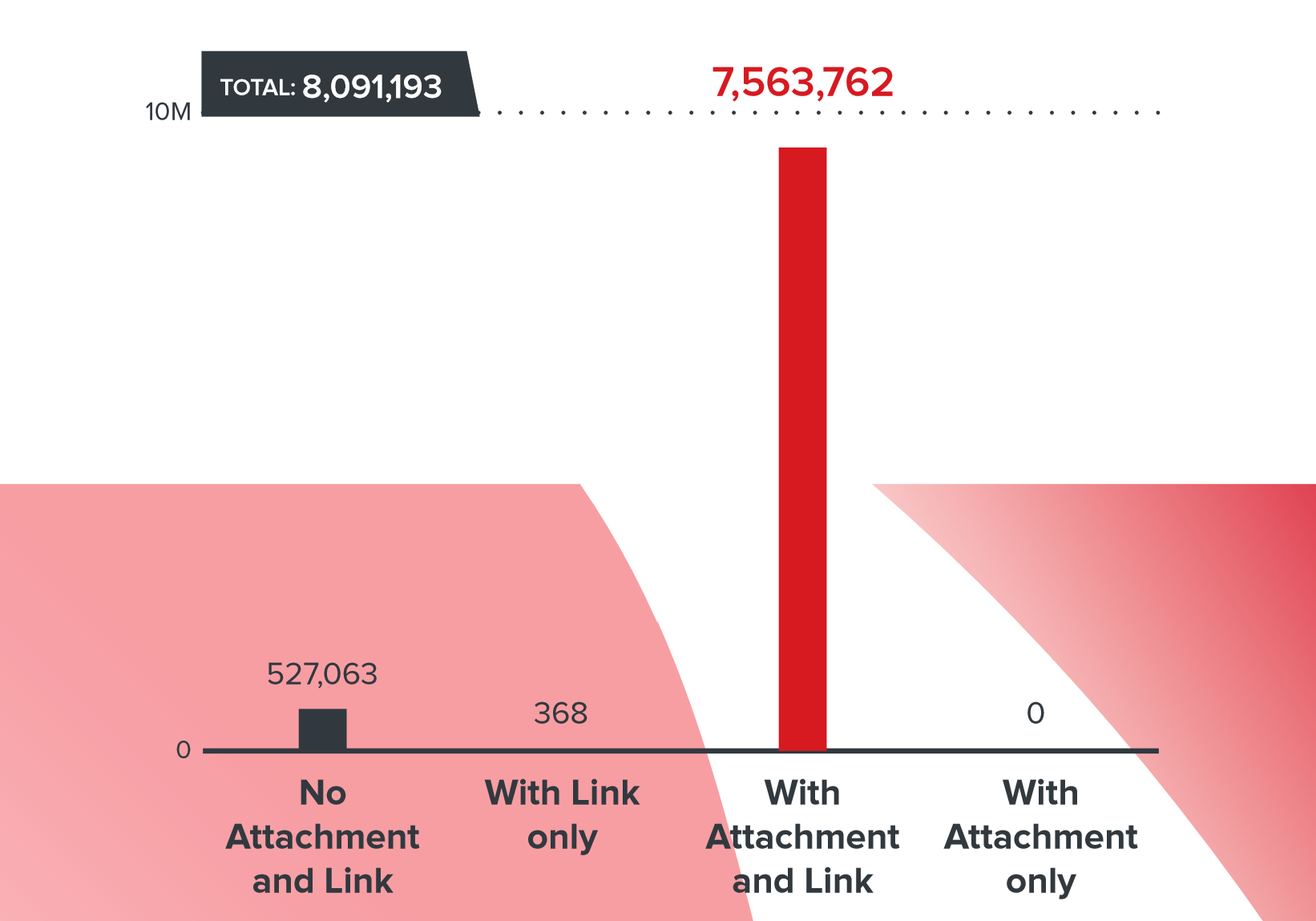

在2020年1月至2020年6月之间,趋势科技云安全智能防护网络(SPN)发现了近900万个COVID-19威胁。这些威胁由直接或间接利用流行病主题的包含链接和恶意文件的电子邮件组成。例如,这可能是告密者应用程序或有关由于病毒导致的服务提供延迟的通知。

COVID品牌攻击的数量及其按国家分布

这种威胁数量的领先者(占案例总数的38%)是美国。三个“领导者”还包括德国(14.6%)和法国(9.2%)。发现的大多数病例发生在4月,这对应于许多国家的最高发病率。

在COVID-19广告系列的欺诈性电子邮件中分发恶意内容的类型

绝大多数电子邮件威胁(93.5%)包含恶意附件和恶意链接。包含链接或文件的字母大大减少。

COVID-19主题也广泛用于BEC攻击中。由于转向远程工作使跟踪员工与组织之间的通信变得困难,这一事实进一步增强了这些恶作剧的有效性。

与COVID-19相关的BEC竞选活动的数量

例如,在一次BEC攻击中,罪犯向与该大流行有关的潜在受害者的雇员发送了银行兑换通知,指明了收款人在香港的帐户。

全年导航到与COVID-19相关的恶意站点的企图在4月份达到顶峰。这些站点中的大多数已被用于某种大流行骗局,例如:

- 据说可以保护其用户免受冠状病毒感染,但将受害者的设备添加到僵尸网络中的应用程序;

- 仅售4.95美元的价格出售世卫组织批准的不存在的疫苗试剂盒;

- 为大流行造成的各种损害提供虚假赔偿;

- 在美国盗窃凭证和银行卡详细信息以获得“税收优惠”。

适应新现实

面对检疫限制,公司被迫将其很大一部分员工转移到远程工作。为了确保这种制度的安全性,必须立即解决几个问题:

- - ;

- ;

- , ;

- -;

- .

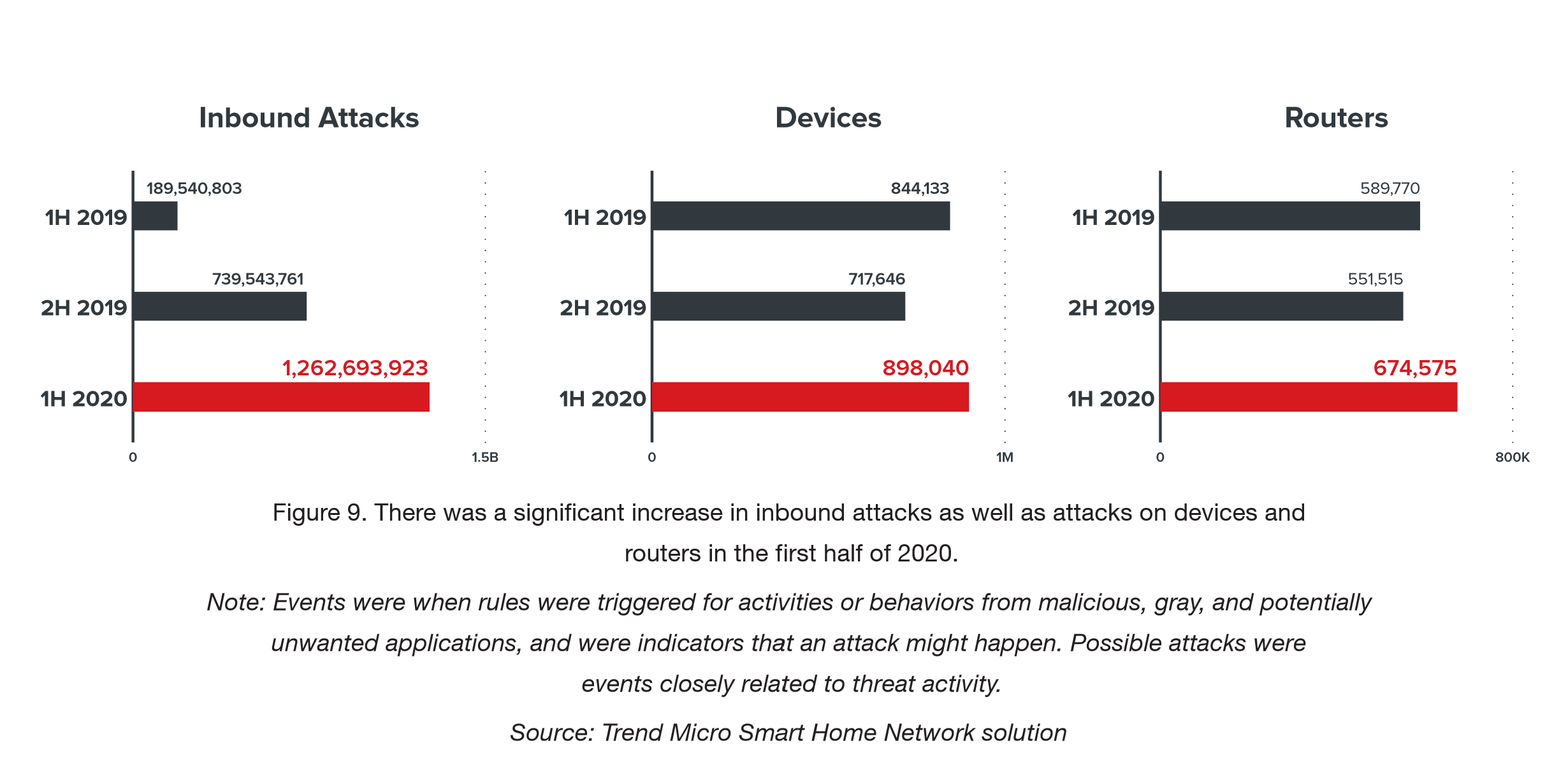

网络罪犯也利用这一新现实,开始积极攻击家庭用户的路由器和设备

.2019-2020年,家庭用户设备的攻击数量。

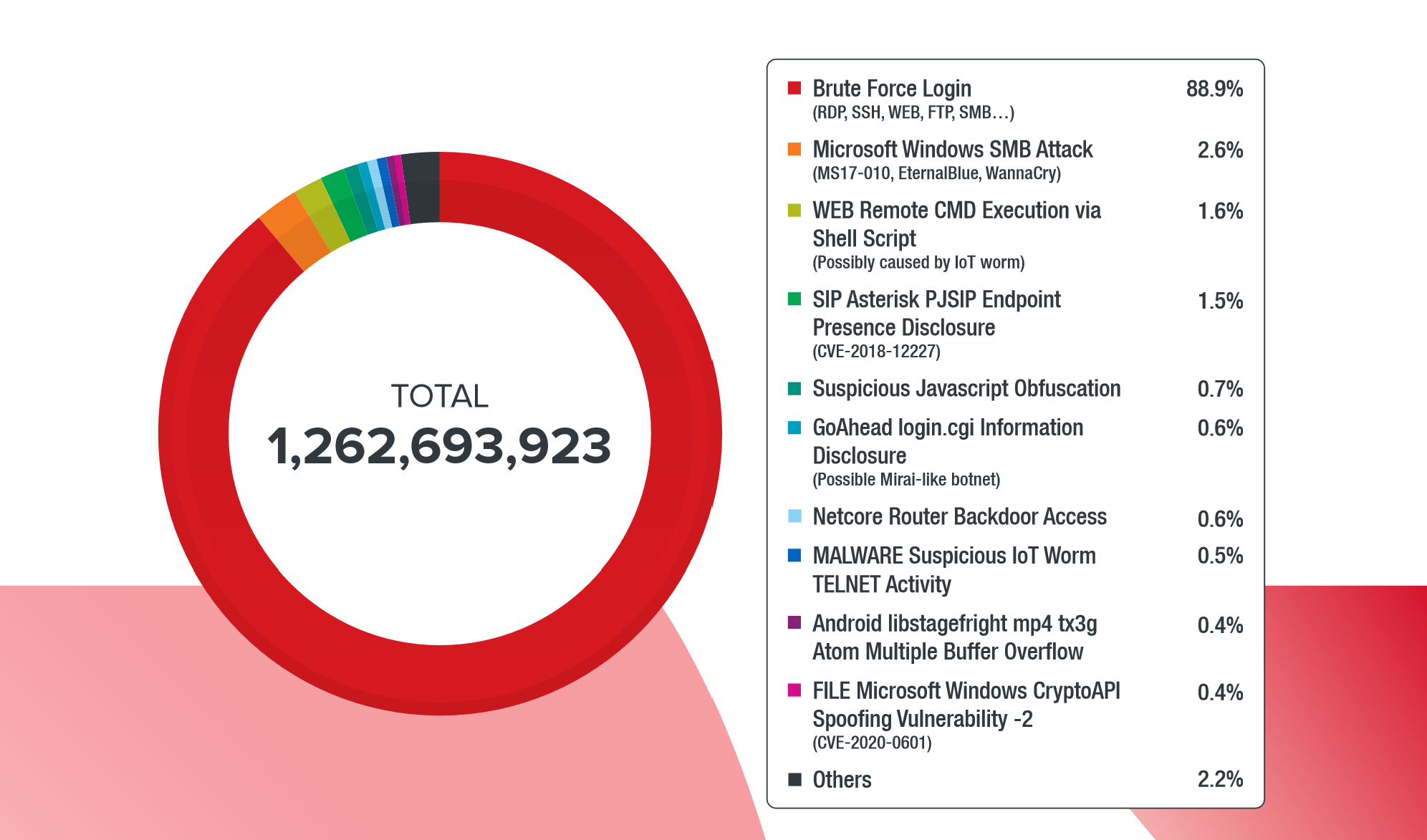

大多数攻击是针对各种远程访问服务的蛮力攻击:RDP,SSH,FTP。此类攻击的份额几乎为90%。

对家庭用户设备的攻击类型的分布

路由器和其他在家庭用户远程工作的设备的破坏为网络犯罪分子提供了利用它们攻击企业网络的机会。

Zumbombing和其他对视频会议服务的攻击

持续通信的需求推动了Zoom,Cisco Webex,Google Meet,Microsoft Skype和其他视频会议平台的爆炸性增长。甚至引起新名词出现的一种轰动现象是对使用Zoom服务举行的会议的巨魔攻击。在这些攻击中,局外人会打私人电话和聚会,然后进行各种程度的s亵表演,例如播放色情视频或侮辱其他参与者。

视频服务的受欢迎程度还可以通过另一种方式加以利用:骗子注册了名称与Zoom或其他类似服务相关的网络钓鱼域,此后,他们提供下载装有恶意添加剂的Zoom或Skype分发工具包。

勒索软件活动

与去年相比,今年的勒索软件事件数量已大大减少,但其质量已发生变化。

与2019-2020年勒索软件攻击相关的检测到的组件数量,勒索软件

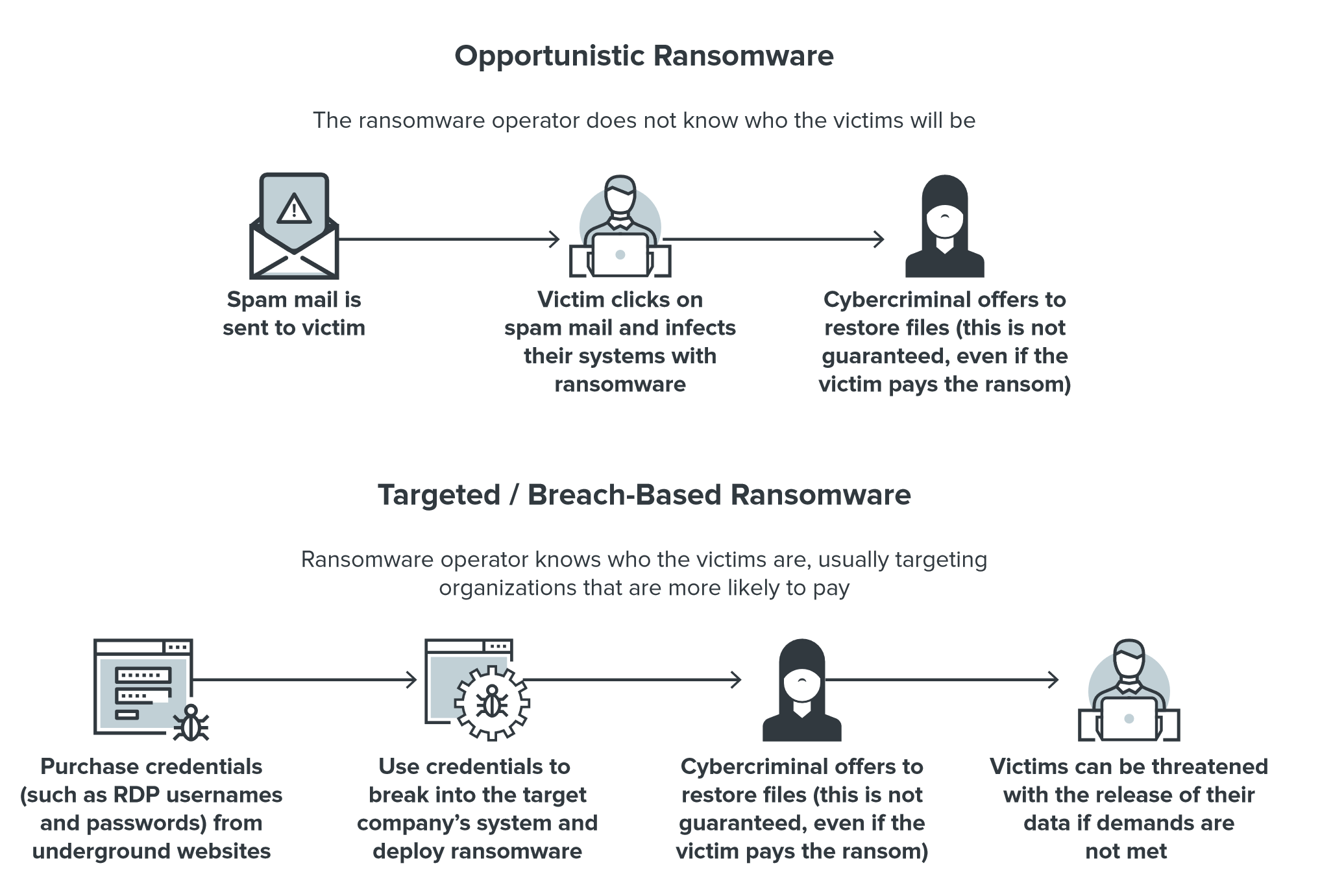

运营商不再通过向所有人发送数千封垃圾邮件并要求少量勒索来浪费时间。现代攻击者倾向于以大公司,医疗机构或政府机构为目标,并要求大笔赎金。这种方法增加了获得赎金的可能性,这意味着攻击将获得许多回报。

勒索软件攻击

的“老”和新变种耸人听闻的WannaCry以勒索的形式收集的东西少得多例如,Ryuk勒索软件可以一次攻击就获得收益。

Ryuk攻击关键行业的公司。这些组织存储和处理的数据的重要性使恶意软件运营商可以要求巨额赎金:根据Coveware的报告,到2020年第一季度,Ryuk的平均赎金上升至130万美元。

现代勒索软件的另一个特征变化是通过有针对性的活动广泛传播,这些活动利用漏洞或被窃取的凭据进行黑客攻击。

结论与建议

大流行不仅改变了我们的生活,而且改变了软件公司的思维方式。认识到新现实,他们采用了新的安全方法。

- Microsoft , Windows 7, Windows 10: 2020 99, ( — 129 Patch Tuesday);

- Zoom ;

- .

艰难的时期需要可靠的安全技术。单独的工具和对公司信息系统各个组成部分的单层保护已不再足够。只有分层解决方案才能提供针对电子邮件,用户设备,服务器,网络和云基础架构的多组件和多平台威胁的综合保护。

理想情况下,此类解决方案应提供广泛的度量标准和分析功能,使IT员工不必花大量时间和资源来浏览大量警报和其他数据,就可以查看全局。

攻击者用来从大流行中获利的方法保持不变。由于病毒引起的恐惧和不确定性,社会工程学变得更加有效。在当前环境中,组织仅需要特别注意通过网络安全意识计划对远程用户进行安全行为教育。

对于用户而言,在与公司信息资源进行远程交互时,用户必须保持警惕和常识。

需要强制性解决方案的另一个问题是迅速将更新交付给用户的个人设备。随着针对远程用户的攻击数量不断增加,使他们的设备保持最新状态将提高企业网络的安全性。