Selectel: ( ). , .

?

我们详细研究了这个主题,但是找不到特定的法律(我们正在谈论美国立法-编辑)。如果您能确定管辖您国家/地区浏览器指纹收集的法律条款,请告知我们。

但是在欧盟中,有一些法律和指令(特别是GDPR和ePrivacy指令)来管理浏览器指纹的使用。这是完全合法的,但前提是该组织可以证明需要进行此类工作。

另外,使用该信息需要用户同意。但是,此规则有两个例外:

- 当出于“通过电子通信网络传输消息的唯一目的”而需要浏览器指纹时。

- 需要浏览器指纹采集以定制特定设备的用户界面时。例如,当您从移动设备上浏览网页时,浏览器指纹收集和分析技术可用于确保您获得定制版本。

类似的法律很可能在其他国家适用。因此,关键是服务或站点需要用户同意才能处理浏览器指纹。

但是有一个问题-并非总是一个显而易见的问题。通常,仅向用户显示标语“我同意使用条款”。是的,标语始终包含指向条件本身的链接。但是谁会读呢?

因此,通常,用户本人会在单击“同意”按钮时授予收集浏览器指纹并分析此信息的权限。

测试您的浏览器指纹

好的,上面我们讨论了可以收集什么样的数据。但是,在特定情况下-您自己的浏览器呢?

为了了解可以在其帮助下收集哪些信息,最简单的方法是使用设备信息资源。它将向您显示第三方观察者可以从您的浏览器中获得什么。

在左侧看到此列表?不仅如此,当您向下滚动页面时,列表的其余部分将显示。由于作者使用VPN,因此城市和地区未显示在屏幕上。

还有其他一些站点可以帮助您运行浏览器指纹测试。这是来自EFF和AmIUnique(开源网站)的Panopticlick。

什么是浏览器指纹熵?

这是对浏览器指纹唯一性的评估。熵值越高,浏览器的唯一性就越高。

浏览器指纹的熵以位为单位。您可以在Panopticlick网站上检查此指示器。

这些测试的准确性如何?

通常,它们是可信任的,因为它们收集的数据与第三方资源完全相同。这是我们逐点评估信息收集的情况。

如果我们谈论评估唯一性,那么这里并不是一切都那么好,这就是为什么:

- 测试站点不考虑随机指纹,例如,可以使用Brave Nightly获得。

- 诸如Panopticlick和AmIUnique之类的网站都有大量的数据存档,其中包含有关经过测试的用户的旧版和过时浏览器的信息。因此,如果您使用新的浏览器进行测试,即使其他数百名用户正在使用与您使用相同版本的相同浏览器,您的指纹唯一性也可能会获得很高的分数。

- 最后,它们不考虑屏幕分辨率或浏览器窗口调整大小。例如,字体可能太大或太小,或者颜色可能使文本难以阅读。不管是什么原因,测试都没有考虑到这一点。

通常,指纹唯一性测试并非没有用。为了找出您的熵水平,他们值得尝试。但是最好的办法是简单地评估您要发送的信息。

如何防止收集浏览器指纹(简单方法)

应该立即说完全阻止浏览器指纹的形成和收集是行不通的-这是基本技术。如果您想100%保护自己,则只需要不使用Internet。

但是可以减少第三方服务和资源收集的信息量。这样的工具将在这里有所帮助。

具有修改设置的Firefox浏览器

此浏览器擅长保护用户数据。最近,开发人员已保护Firefox用户免受第三方指纹收集的侵害。

但是保护级别可以提高。为此,请在地址栏中输入“ about:config”,进入浏览器设置。然后,我们选择并更改以下选项:

- webgl.disabled — «true».

- geo.enabled — «false».

- privacy.resistFingerprinting — «true». . .

- privacy.firstparty.isolate — «true». cookies first-party .

- media.peerconnection.enabled — , , VPN, . WebRTC IP.

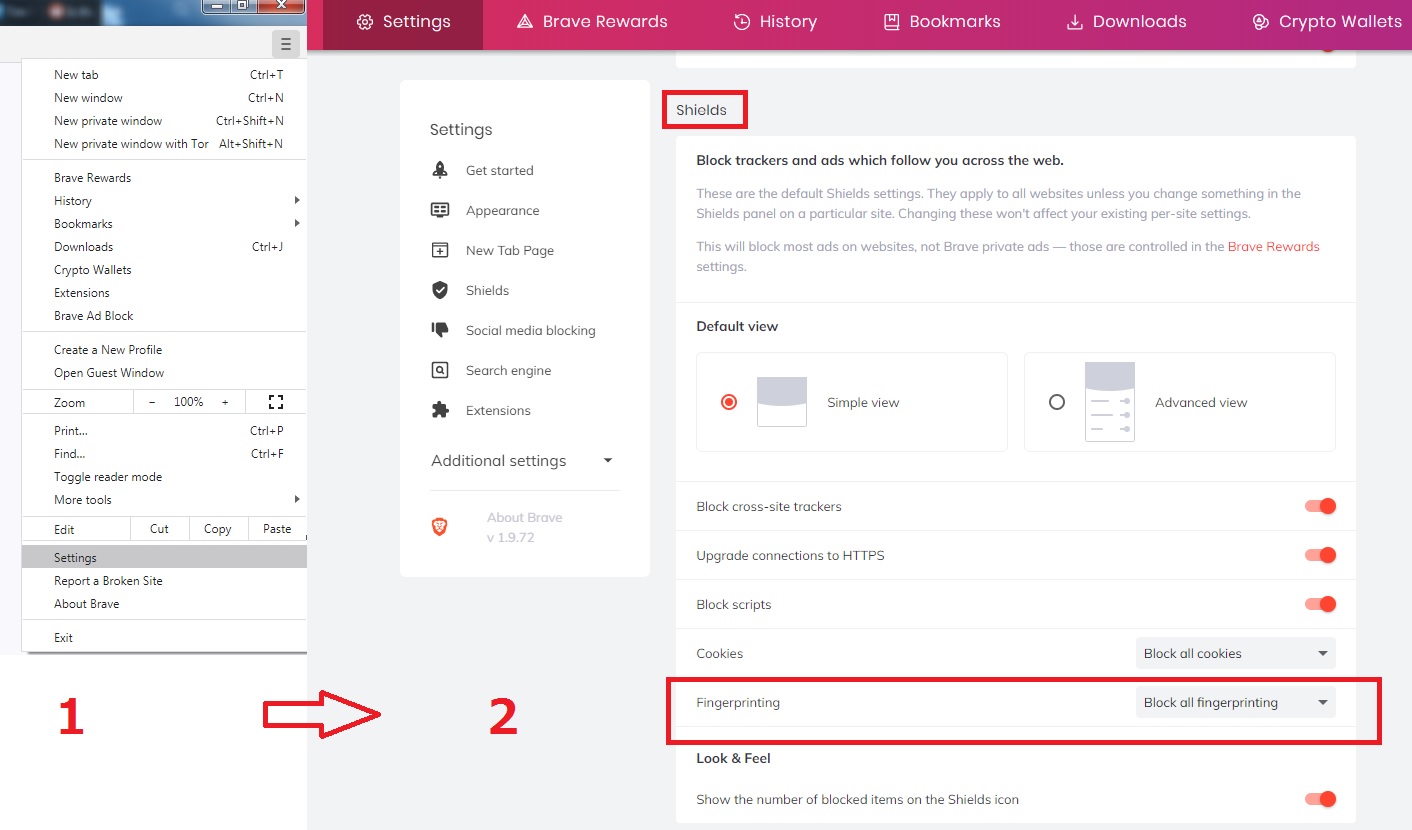

勇敢的浏览器

另一个用户友好的浏览器,提供强大的隐私保护。浏览器会阻止各种跟踪器,并尽可能使用HTTPS并阻止脚本。

此外,Brave允许您阻止大多数浏览器指纹收集工具。

我们使用Panopticlick估计熵水平。与Opera相比,结果是16.31位,而不是17.89位。差别不大,但仍然存在。

勇敢的用户提出了很多防止浏览器指纹收集的方法。细节太多,不可能在一篇文章中列出。所有详细信息都可以在该项目的Github上找到。

专用的浏览器

扩展扩展是一个敏感的主题,因为它们有时会增强浏览器指纹的唯一性。是否使用它们取决于用户。

以下是推荐的内容:

- 变色龙-修改用户代理值。例如,您可以将频率设置为“每10分钟一次”。

- 跟踪-针对收集打印件的不同选项提供保护。

- 用户代理切换器-与Chameleon差不多。

- 画布阻止程序-防止从画布收集数字打印的保护。

使用一个扩展名而不是一次全部使用。

没有Tor网络的Tor浏览器

在Habré上,无需解释什么是Tor浏览器。默认情况下,它提供了许多保护个人数据的工具:

- HTTPS无处不在。

- NoScript。

- 阻止WebGl。

- 阻止画布图像提取。

- 更改操作系统版本。

- 阻止有关时区和语言设置的信息。

- 用于阻止跟踪工具的所有其他功能。

但是Tor网络并不像浏览器本身那样令人印象深刻。这就是为什么:

- 她工作慢。这是因为大约有6000台服务器,但大约有200万用户。

- 许多网站都阻止Tor流量-例如Netflix。

- 个人信息泄漏是2017年最严重的事件之一。

- Tor与美国政府有着奇怪的关系-有人称其为紧密合作。此外,政府在财政上支持Tor。

- 您可以连接到攻击者的节点。

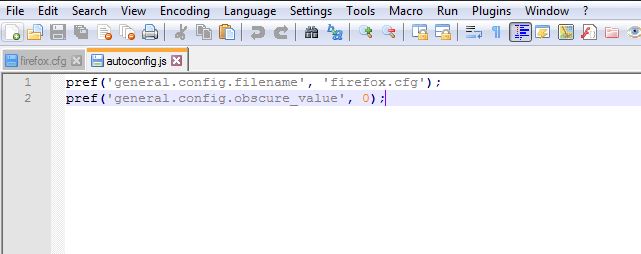

通常,可以在不使用Tor网络的情况下使用Tor浏览器。这并不是一件容易的事,但是这种方法相当实惠。目标是创建两个将禁用Tor网络的文件。

最好在记事本++中完成。打开它,并将以下行添加到第一个选项卡:

pref('general.config.filename','firefox.cfg');

优先('general.config.obscure_value',0);

然后转到“编辑-EOL转换”,选择Unix(LF)并将文件另存为Torconfig / defaults / pref目录中的autoconfig.js。

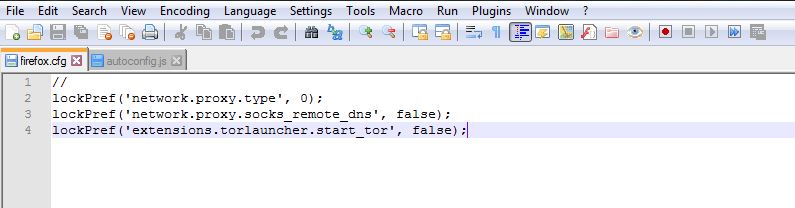

然后打开一个新选项卡并复制以下行:

//

lockPref('network.proxy.type',0);

lockPref('network.proxy.socks_remote_dns',否);

lockPref('extensions.torlauncher.start_tor',false);

文件名为firefox.cfg,必须将其保存在Tor浏览器/浏览器中。

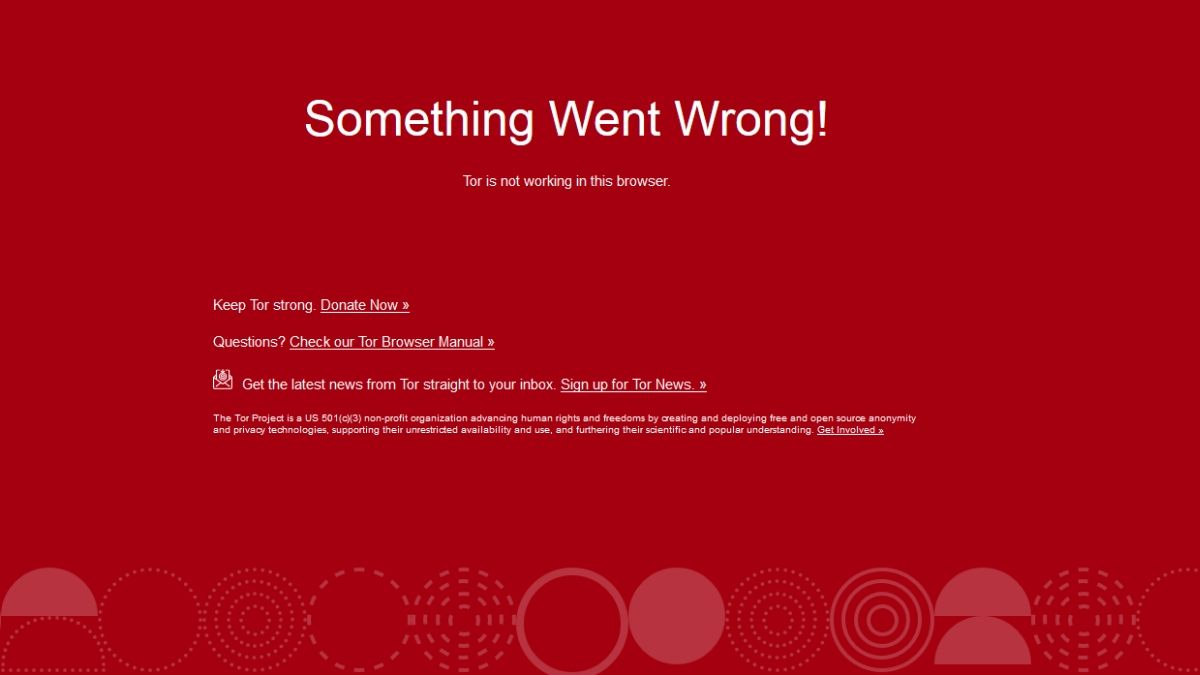

现在一切就绪。启动后,浏览器将显示错误,但是您可以忽略此错误。

是的,断开网络连接不会以任何方式影响浏览器的指纹。Panopticlick显示的熵级别为10.3位,比使用Brave浏览器的熵级别低得多(为16.31位)。

上面提到的文件可以从这里下载。

在第三部分(也是最后一部分)中,我们将讨论禁用监视的更多核心方法。我们还将讨论使用VPN保护个人数据和其他信息的问题。