因此,有人愿意提供一个数据库,用自己的双手从字面上创建密码,而无需软件的参与。只有绝对随机,受重力驱动。

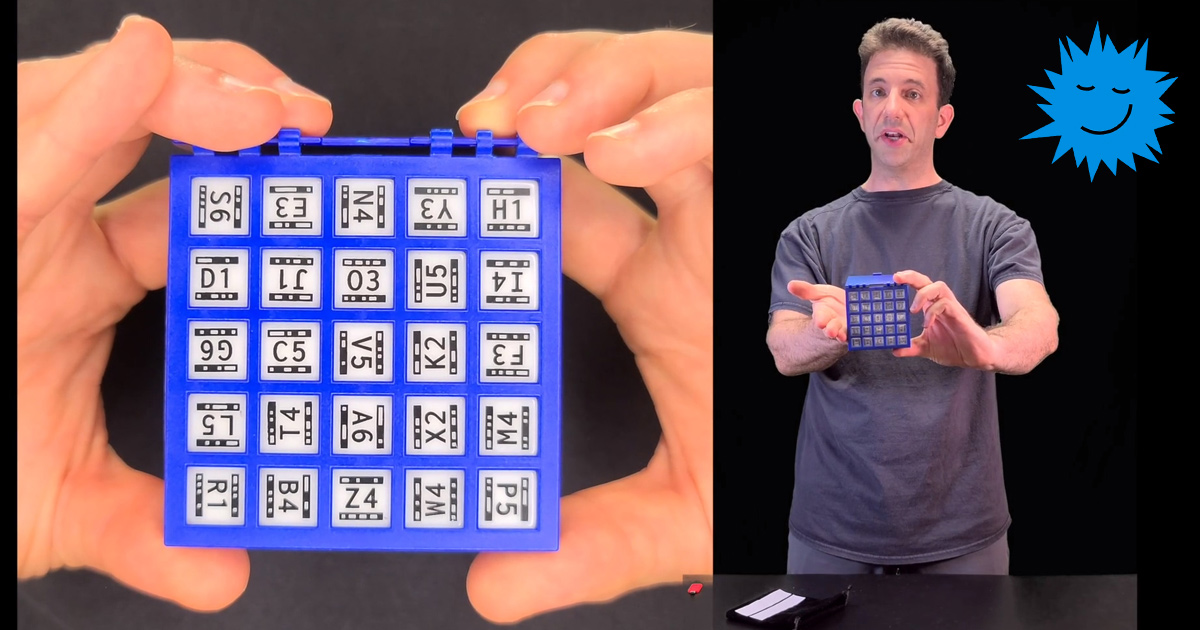

这个人的名字叫Stuart Schechter,他是加州大学伯克利分校的计算机科学家。尽管算法越来越复杂,并且使用越来越多的新方法来生成密码和密码,但是Schechter提出了一种极为简洁的方式,即生成用于随后创建主密码的字符库的简单方式。科学家创造了一组25个六角形的骨头,每个骨头的边缘上有一对随机数和一个拉丁字母。他将自己的作品命名为“ DiceKeys”。

科学家建议采取以下程序。

您需要一套25根骨头和一个特殊的储物盒。摇动骨头,将其倒入盒子中,并用手帮助所有指关节躺下,进入身体的特殊细胞。就是这样,您的密码基础已经准备好!

Schechter本人在下面的视频中演示了它是如何工作的:

抛出之后,建议扫描通过特殊的智能手机应用程序获得的结果,该应用程序将使用接收到的数据创建主密码。瞧,你真漂亮。

该套件包括一个用于存放立方体的盒子,立方体本身和一个随机包装袋(对于大手的用户,可能是可选附件)。

为什么在同一个KeePass或其他管理器中随机生成128、196或256位密码的背景下,Schechter的解决方案对我们来说似乎非常有趣?

首先,机器生成的密码永远不会是完全随机的,因为没有绝对的软件随机化器。

第二:即使在机器上生成密码的过程中,该密码也可以“离开”您(毕竟,通常您会在使用密码的地方生成一个密码),这意味着即使在起飞时,该密码也会受到威胁。

第三:为了不仅保护密码不受攻击者的侵害,而且还保护密码生成的原理,我们需要另一个密码或隔离的计算机(这是偏执狂的下一个级别),因此在这里我们发现自己陷入了密码强度高的密码的恶性循环中。

重要的是,Schechter本人强调,智能手机应用程序不会以任何方式与外界交互,并且通常在空中“静音”。而且,最重要的是,除了用于生成密码的基础之外,框中的一组多维数据集还可以用作此主密码本身的备份:当再次扫描固定组合时,同一设备上的应用程序将为您还原先前生成的密码。

因此,来自伯克利的一位科学家通过退出离线创建密码数据库的过程,同时涵盖了创建主密码过程中三个先前曾说过的弱点:

- 它的随机化器是真正随机的,而不是基于算法的;

- 2128 , -, , ;

- , ( , , - ).

关于系统隔离的最后一点可能是最重要的。让我们打开最大的妄想模式,扭动我们的金属帽,想象一下入侵者正在注视着我们的每一步。

结果,通常和已经实施的收集随机数据以生成密码的方法(例如,收集点单击窗口数据以累积来自某些密码生成器的伪随机数据)来伪造后台机器上的活动-看起来不再那么安全。

系统漏洞的隔离通常是信息安全的基石。一些专家通常说:“如果您不希望数据被盗,请不要以数字方式将其存储在具有网络访问权限的计算机上。”显然,正是这一点在Schechter提出立方体钥匙概念时得到了指导。

如果我们考虑将隔离的智能手机用作生成主密码的平台,则他的系统仅易受社会工程的影响。但是,即使在攻击者与DiceKeys所有者之间进行物理接触的情况下,也必须满足许多条件。

因此,黑客需要知道他需要一组骨头。除了该套件之外,他还需要从其生成主密钥的设备来重新生成密码。而且他将不得不从身体上全力以赴。

同时,如果用户破坏了多维数据集的组合,也就是说,切断了重新生成其主密码的可能性,那么即使通过社交工程的方法进行黑客攻击也变得不可能。因此,要窃取密码,只要该人记住了密码,将仅保留“焊铁”方法。

批评

但是Stuart Schechter提出的方法也有不足之处。现在,可以在dicekeys.app网站上测试DiceKyes,该网站可以模拟掷骰子并扫描实际的骰子。该网站将一直使用到移动应用程序准备就绪为止。

大多数问题都与生成的最终结果有关-它相对有意义并且基于小写字母。显然,最终密码是根据英语词典形成的,因此主密码至少具有某些含义,即普通用户会记住它。

这是作者针对同一组面孔上的不同应用程序收到的几个选项:

1密码: music booth owls cause tweed mutts lance halve foyer sway suave woven item验证码: dudes acre nifty yoyo sixth plugs relic exert sugar aged chili human alarm脸书: delta had aids pox visa perm spied folic crop cameo old aged smite

所有这些密码都不包含特殊字符,数字或大小写可变的字符,尽管它们的长度足够长,无法引导这种组合。

在这种情况下,您始终可以走得更远,并通过另一个“生成器”驱动接收到的单词,或转换为十六进制编码。实际上,有很多选择。

总

无论如何,对于硬核和偏执用户而言,Stuart Schechter的开发是最利基的产品。现在市场上有许多可以接受且安全的解决方案。例如,您可以想到在行业中运行良好的物理访问令牌。

同时,密码管理器本身也很安全:根据Google的说法,上一次此类大型黑客攻击已在2015年发生(黑客入侵LastPass),按照行业标准,这几乎是一个永恒的世纪。然后,黑客窃取了大量相关数据,包括LastPass帐户的电子邮件地址,密码提醒,每个用户的服务器记录以及身份验证哈希。从理论上讲,后者可以访问该帐户的主密码,从而进一步打开对LastPass本身中存储的密码的访问。

但是我们必须记住,牢不可破的系统并不存在,尽管它们在概念上是不可能的:发明的一切都可以以某种方式被入侵。只有那些没有数字化或根本不存在的物理性能才不会被黑客入侵。

记住这一点,并照顾好您的数据。

广告

装有NVMe的服务器与我们公司的虚拟服务器有关。

长期以来,我们一直在使用英特尔独家提供的快速服务器驱动器,并没有节省硬件-仅提供品牌设备和市场上提供服务的最现代解决方案。