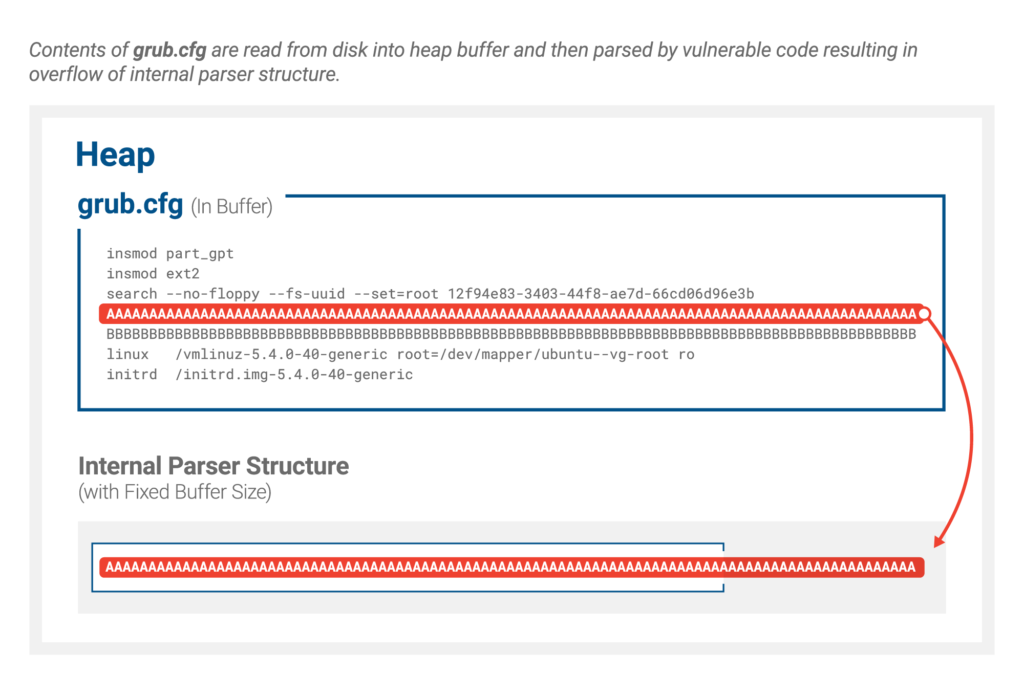

Eclypsium报告中对该漏洞的技术特征进行了足够详细的描述(但没有利用示例)。当输入行过长时,用于解析文本配置文件的Grub2代码可以处理这种情况。代码中的错误可能仍会导致数据加载和缓冲区溢出。在这种情况下,重要的不是漏洞,而是后果。以前,有些情况下必须将不受保护的Grub版本(由于配置错误)添加到所谓的UEFI吊销列表中-更新的系统将拒绝运行的填充程序列表。该列表需要以某种方式传递给特定的系统,这可以由硬件供应商或操作系统开发人员(例如Microsoft)来完成,Microsoft负责认证启动代码,包括Linux系统。早期应用的更新中的任何错误都可能导致计算机或服务器完全无法运行。

换句话说,涵盖新发现漏洞的Grub更新不足以解决问题。需要通过将旧版本的Grub2关联的垫片添加到UEFI吊销列表中来阻止其运行。据Eclypsium称,将需要阻止80多个中间引导程序,并且如果通过某种方式将更新升级到具有特定UEFI版本的特定主板,这将已经排除了运行任意代码的可能性。顺便说一句,由于该漏洞是在与平台无关的通用代码中发现的,因此arm64体系结构上的设备也受到影响。

此外,将需要更新计算机或服务器的灾难恢复系统,否则恢复工具将来可能无法使用。您将需要测试Grub补丁,新的中间加载程序和吊销列表更新。即使是简单的Grub2更新也已经引起问题:安装RHSA-2020错误修复后,请参阅Habré上有关运行CentOS的服务器无法运行的报告:3216涵盖了此漏洞。解决该问题将花费很长时间,这就是为什么要检查Grub2代码是否存在类似漏洞的原因,从而使您不必多次经历此过程。一方面,此漏洞目前并不构成真正的危险。另一方面,它包括软件和硬件开发人员之间复杂的交互机制,这种情况是不可避免的。很好地证实了安全性是一个过程而不是结果的传统观点。

还有什么事

Garmin正在解决上一则摘要中详述的对其自身基础架构的攻击所造成的后果。截至8月3日,包括FlyGarmin在内的Garmin航空服务已完全恢复。用于公司智能手表的Garmin Connect云服务的功能已部分恢复。网站Bleeping Computer再次引用匿名消息来源,报道该公司已收到密钥,用于解密受勒索软件Trojan影响的数据。目前尚不清楚确切的方法,但是这里几乎没有其他选择。卡巴斯基实验室专家已发布了对WastedLocker样本的详细分析,该样本很可能攻击了Garmin。

另一个重大勒索攻击发生在旅行社CWT。攻击者要求提供450万美元的赎金。

在美国,犯罪嫌疑人已因7月中旬入侵数十个Twitter帐户而被捕。由于他们的粗心,窃贼很快被发现。例如,在一个黑客论坛和一个加密货币交易所上使用了一个电子邮件地址,而对该论坛的黑客攻击使我们可以将一个帐户与真实IP相关联。更多详细信息,请参见ZDNet出版物和Habré。Grandstream VoIP适配器中的

漏洞允许它们在初始配置阶段被黑客入侵,包括使用准备好的SIP数据包。

放大关闭一个“幼稚的”漏洞,它允许破解密码来访问电话会议。“缩放”中的密码为六位数,并且尝试输入的次数没有任何限制-可能会被蛮力破解,仅知道会议ID(通常是固定的)。在wpDiscuz插件中发现了

一个新的十点漏洞,用于处理运行Wordpress并具有执行任意代码功能的网站上的注释。影响了7万个站点。