用户数据不是讨价还价的筹码。苹果已经通过坚定不移地度过显著努力打造自己的声誉击退联邦调查局和其他执法官员对iPhone拥有者寻找任意数据收集的机会。

2016年,苹果拒绝削弱iOS防御,以便联邦调查局可以解锁圣贝纳迪诺射击手的iPhone。执法人员抓住了Syed Farouk的智能手机,并用四位数的PIN码错过了十次之后,便封锁了该智能手机。然后,FBI要求Apple创建一个特殊的操作系统,在其中可以对安全代码进行暴力破解...

最初,不利于苹果的事情发生了,美国加利福尼亚地方法院站在了执法机构的一边。苹果公司提起上诉,开始了繁文tape节,作为会议的结果,审判在联邦调查局的倡议下结束了。

最后,美联储以超过一百万美元的价格与以色列私营的数字法证公司Cellebrite取得了联系。顺便说一句,在智能手机中什么也没找到。

四年后,历史以一种奇怪的方式几乎完全重演了自己。 2020年1月,不是所有人,而是美国总检察长威廉·巴尔(William Barr)要求该公司帮助调查人员访问在2019年12月在佛罗里达州彭萨科拉的海军空军基地枪击事件中使用的两部iPhone的内容。毫不奇怪,苹果再次遭到拒绝。

值得强调的是,在两种情况下,这都不是一次从Apple传输信息。很好,该公司会根据执法机构的正式和授权请求从iCloud传输元数据,备份。创建和提供通用主密钥的要求得到了拒绝,通用主密钥是一种特殊的iOS固件,可以解锁没收的智能手机。

正是这种情况引起了苹果管理层和个人CEO蒂姆·库克(Tim Cook)的最大反对,他们合理地认为没有也不可能是良性的后门,而对移动平台的全面保护只是第一时间。好人手中的一个锁匙很快就会变成可疑人手中的一个锁匙,也许从第一天起就会出现。

因此,我们现在知道iOS没有为执法机构创建的特殊漏洞。这是否意味着iPhone不受渗透和数据盗窃的侵害?

BootROM漏洞检查

在2019年9月底,一个绰号为axi0mX的信息安全研究人员在Github上发布了针对几乎所有配备A5-A11芯片的苹果设备的漏洞利用代码。发现的漏洞的特殊性在于它在硬件级别,并且不能通过任何软件更新消除,因为它被隐藏在安全启动BootROM(也称为SecureROM)的保护机制中。

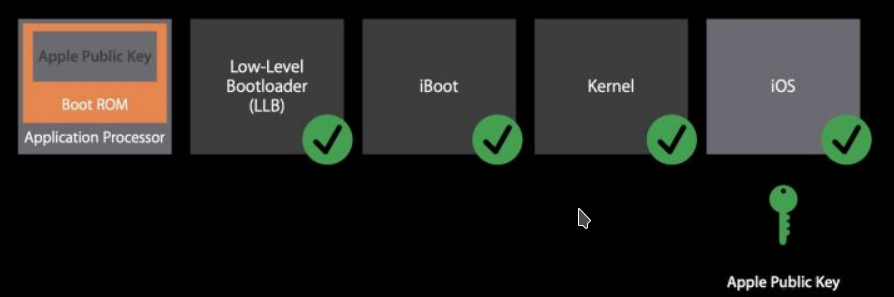

Apple WWDC 2016演示文稿中的iOS引导模型。

在冷引导期间,SecureROM是第一个从只读内存运行的应用程序,它是应用处理器中最受信任的代码,因此无需任何检查即可运行。这就是iOS补丁在这里无能为力的原因。当按下特殊的组合键时,SecureROM负责通过USB接口将设备转换为恢复模式(设备固件更新),这一点也非常重要。

将iOS切换到DFU模式。

“释放后使用”漏洞在释放内存后引用内存时发生。这可能导致不良后果,例如程序崩溃,不可预测的值,或在这种情况下执行第三方代码。

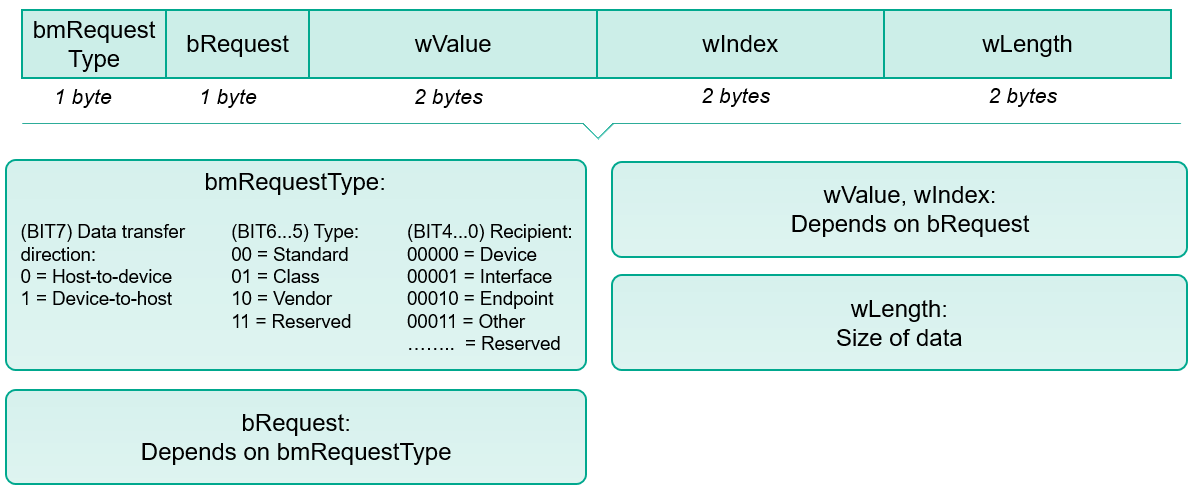

首先,要了解漏洞利用机制,我们需要了解系统恢复模式的工作方式。当智能手机进入DFU模式时,在初始化时,会分配一个I / O缓冲区,并创建一个USB接口来处理对DFU的请求。当安装包0x21,1在USB控制传输阶段通过USB接口到达时,DFU代码在确定地址和块大小之后,将I / O缓冲区数据复制到引导存储区。

USB控制传输设置数据包的结构。

只要加载了固件映像,USB连接就会保持活动状态,然后正常结束。但是,退出DFU模式也存在异常情况,为此,您需要使用代码bmRequestType = 0x21,bRequest = 4发送DFU中止信号。同时,保留了指向数据缓冲区的指针的全局上下文和块大小,从而创建了“先用后用”漏洞的典型情况。

Checkm8本质上利用了DFU进程中的“使用后可用”漏洞来允许任意代码执行。此过程包括几个阶段,但最重要的一个过程称为堆风水,它以一种特殊的方式对堆进行洗牌,以促进漏洞的利用。

在macOS上运行命令./ipwndfu -p。

实际上,一切都归结为将iPhone置于DFU模式并运行简单的./ipwndfu -p命令。 Python脚本的操作结果是通过未经授权的访问来解锁智能手机的整个文件系统。这样就可以从第三方来源安装iOS软件。因此,攻击者和执法人员可以访问被盗或被扣押的智能手机的所有内容。

好消息是,要越狱并安装第三方软件,需要对Apple手机进行物理访问,此外,重新启动后,所有设备都将恢复原位,iPhone将是安全的-这就是所谓的。拴系越狱。如果您的智能手机在边境被带走,然后又返回,则最好不要再次吸引命运并重新启动。

iCloud和几乎安全的备份

上面已经说过,在联邦调查局和苹果公司在彭萨科拉发生枪战的最后一次对抗中,该公司将犯罪嫌疑人电话中的iCloud备份移交给了执法人员。FBI并没有掩盖事实,这表明与锁定的iPhone不同,该数据非常适合研究。

认为这是一个孤立的案例会很天真。仅在2019年上半年,调查人员就获得了将近6,000次苹果智能手机用户的完整iCloud备份1,568次。在该州90%的要求中。架构,该公司从iCloud提供了一些数据,在同一时期内大约有1.8万个此类请求。

苹果两年前悄悄取消了一个为iCloud用户备份提供端到端加密的项目后,这才成为可能。有证据表明,这是在联邦调查局的压力下完成的。但是,也有理由认为拒绝是出于避免用户由于忘记了密码而无法访问自己的iCloud数据的情况的动机。

与执法机构和用户妥协的结果是,出现了一片混乱,其中不清楚iCloud中的哪些数据可以可靠地隐藏,而哪些则如此。至少可以说,端到端加密适用于以下类别。

- 家庭数据。

- 医学数据。

- ICloud钥匙串(包括保存的帐户和密码)。

- 付款数据。

- 累积词汇表QuickType键盘(需要iOS v.11)。

- 检测时间。

- Siri数据。

- Wi-Fi密码。

Apple员工和当局可能会阅读 包括Messages在内的任何其他内容。

硬件级别的新漏洞

一周前,中国开发团队盘古团队报告说,这一次它在SEP(安全区域处理器)芯片中发现了致命故障。所有配备A7-A11处理器的iPhone都存在风险。

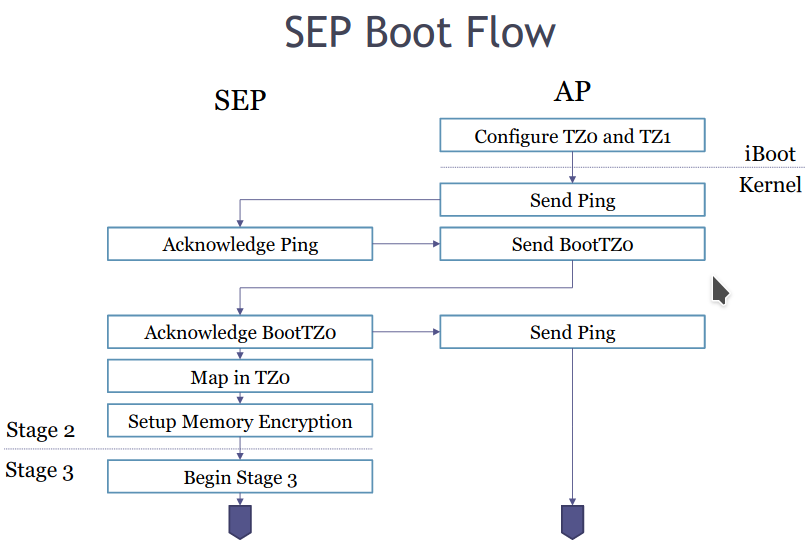

SEP实际上存储密钥信息。这些功能包括加密功能,身份验证密钥,生物特征和Apple Pay配置文件。它与应用处理器共享一些RAM,但另一部分(称为TZ0)被加密。

SEP引导顺序。

SEP本身是可擦除的4MB AKF处理器核心(可能是Apple Kingfisher),专利号为20130308838。所使用的技术类似于ARM TrustZone / SecurCore,但与之不同的是,它通常包含Apple KF内核,特别是SEP的专有代码。他还负责在A9和更新的芯片上生成UID,以静态保护用户数据。

SEP具有自己的启动ROM,并且与SecureROM / BootROM一样,具有写保护。也就是说,SEPROM中的漏洞将带来同样令人不愉快且无法弥补的后果。通过将SEPROM漏洞与上述checkm8漏洞相结合,可以更改I / O映射寄存器以绕过内存隔离保护。实际上,这使攻击者无法锁定手机而无法锁定手机。

盘古黑客已经证明,他们可以利用内存控制器中的漏洞控制TZ0寄存器的内容。他们没有透露所有细节和源代码,希望将其发现卖给苹果。

我们已经知道的信息安全研究员axi0mX在Twitter上写道,SEPROM中的漏洞只能通过对智能手机的物理访问来利用,例如checkm8。更准确地说,处理TZ0寄存器的内容的可能性取决于SecureROM / BootROM中是否存在孔,因为在iPhone正常启动后,TZ0寄存器的值无法更改。具有SoC A12 / A13的新iPhone型号不受新漏洞的影响。

二手材料

- 联邦调查局想为iPhone开后门。蒂姆·库克说不

- Checkm8 exploit技术分析

- ! checkm8

- Demystifying the Secure Enclave Processor

- Team Pangu demonstrates unpatchable Secure Enclave Processor (SEP) chip vulnerability in iOS