欢迎阅读有关适用于个人计算机的新的基于云的安全管理控制台的系列文章的第三篇文章-Check Point SandBlast代理管理平台。让我提醒您,在第一篇文章中,我们熟悉了Infinity门户,并创建了用于代理管理的基于云的端点管理服务。在第二篇文章中,我们检查了Web管理控制台界面,并在用户计算机上安装了具有标准策略的代理。今天,我们将回顾标准威胁防御安全策略的内容,并测试其在应对流行攻击方面的有效性。

威胁预防标准政策:说明

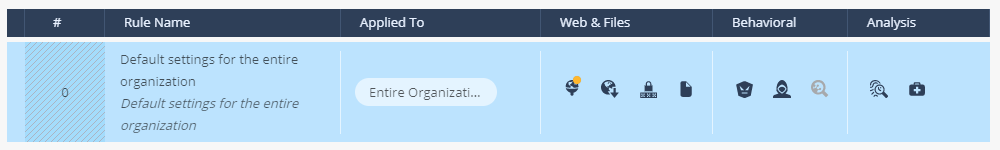

上图显示了标准的“威胁防护”策略规则,默认情况下,该规则适用于整个组织(所有已安装的代理),并包括三个逻辑保护组件组:“ Web和文件保护”,“行为保护”以及“分析与补救”。让我们仔细看看每个组。

网络和文件保护

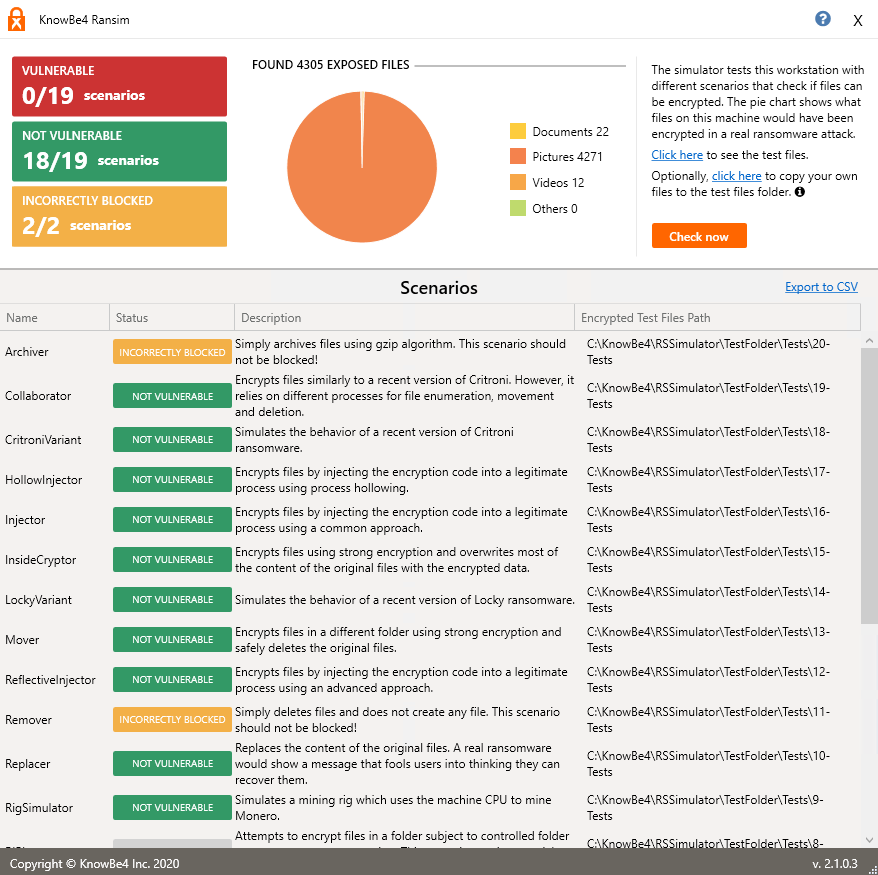

网址过滤

URL Filtering -, 5 . 5 , , , Games Instant Messaging, Productivity Loss. URL, , Check Point. , URL, URL Categorization.

Prevent, Detect Off. Detect , URL Filtering . Prevent . Block List, , IP- .csv .

Prevent, Detect Off. Detect , URL Filtering . Prevent . Block List, , IP- .csv .

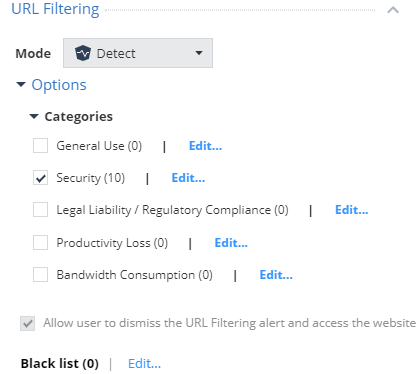

在“ URL过滤”的标准策略中,设置了“检测”操作并选择了一个类别-“安全性”,将针对其检测事件。此类别包括各种匿名程序,具有严重/高/中风险级别的站点,网络钓鱼站点,垃圾邮件等等。但是,由于“允许用户关闭URL筛选警报并访问网站”设置,用户仍然可以访问资源。

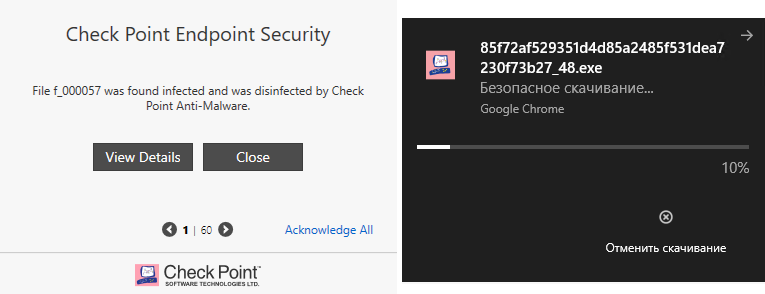

下载(网络)保护

Emulation & Extraction Check Point « », , PDF. :

, Check Point — .

- Prevent — , ;

- Detect — , , ;

- Off — .

, Check Point — .

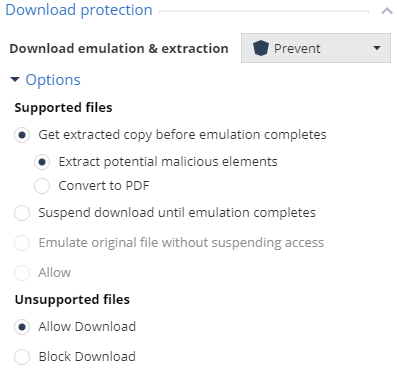

“下载保护”的默认策略设置为“阻止”操作,该功能可以检索已清除潜在恶意内容的原始文档的副本,并允许下载仿真和清除工具不支持的文件。

凭证保护

Credential Protection 2 : Zero Phishing Password Protection. Zero Phishing , Password Protection . Zero Phishing Prevent, Detect Off. Prevent , . Detect . Password Protection , , : Detect & Alert ( ), Detect Off.

凭据保护的标准策略为任何网络钓鱼资源提供了“阻止”功能,使用户无法访问潜在的恶意站点。还包括防止使用公司密码的保护措施,但是如果没有指定的域,此功能将无法使用。

文件保护

Files Protection , , : Anti-Malware Files Threat Emulation. Anti-Malware , . , , . Files Threat Emulation Check Point, Detect.

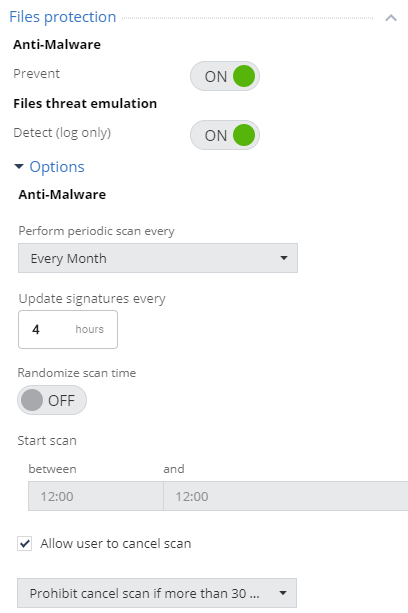

文件保护的标准策略包括反恶意软件保护和使用文件威胁仿真的恶意软件检测。每月进行定期扫描,并且每4个小时更新一次用户计算机上的签名。同时,配置了用户取消计划的扫描的功能,但不能迟于上一次成功扫描的30天。

行为保护

防盗,行为防护和反勒索软件,反利用

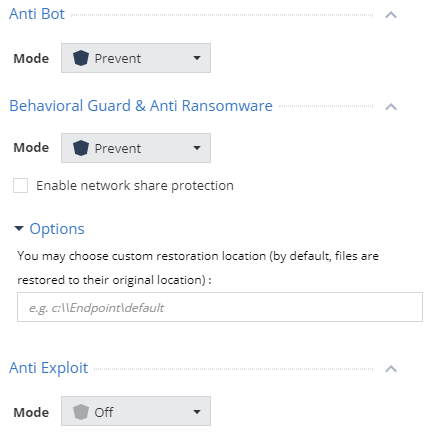

Behavioral Protection : Anti-Bot, Behavioral Guard & Anti-Ransomware Anti-Exploit. Anti-Bot C&C Check Point ThreatCloud. Behavioral Guard & Anti-Ransomware (, , ) . , , . , , . Anti-Exploit . Behavioral Protection : Prevent, Detect Off.

行为保护的标准策略提供了防止恶意软件和行为防护及反勒索软件组件的功能,并在其原始目录中还原了加密文件。Anti-Exploit组件已禁用且未使用。

分析与修复

自动攻击分析(取证),补救和响应

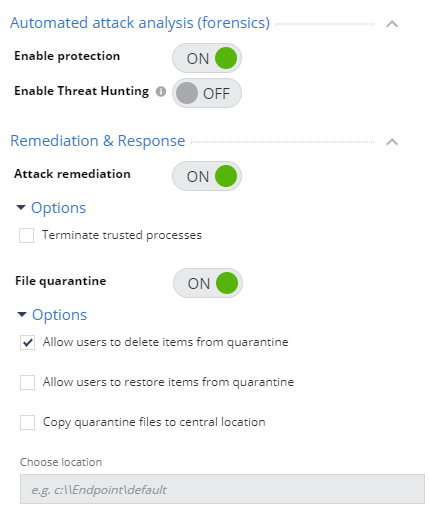

: Automated Attack Analysis (Forensics) Remediation & Response. Automated Attack Analysis (Forensics) — . Threat Hunting, . Remediation & Response : , .

标准的分析与补救策略包括保护,其中包括用于恢复的自动操作(终止过程,还原文件等),以及将文件发送到隔离区的选项,并且用户只能从隔离区中删除文件。

威胁预防标准政策:测试

Check Point CheckMe端点

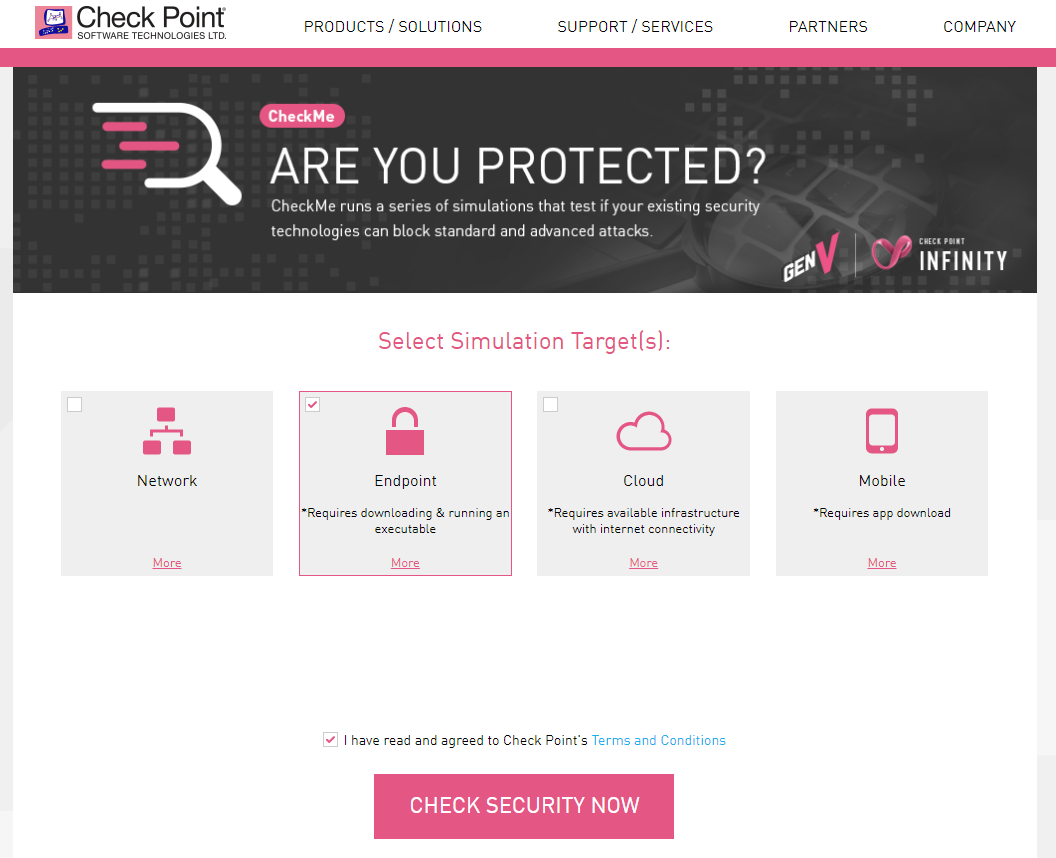

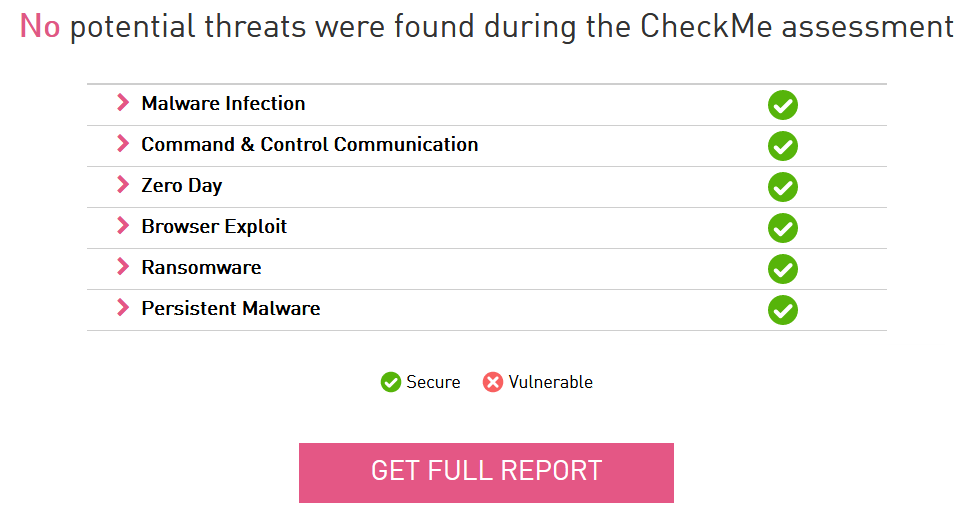

针对最常见的攻击类型检查用户计算机安全性的最快,最简单的方法是使用Check Point CheckMe资源进行测试,该资源执行各种类别的多种典型攻击,并允许您获得测试结果的报告。在这种情况下,我们使用了“端点测试”选项,其中在计算机上下载并启动了可执行文件,然后验证过程开始。

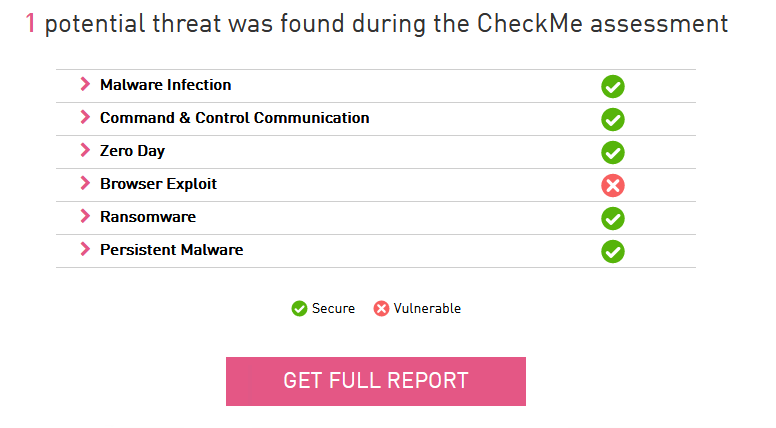

在检查工作计算机的安全性时,SandBlast Agent会发出已识别并反映出对用户计算机的攻击的信号,例如:Anti-Bot刀片服务器报告了感染,Anti-Malware刀片服务器检测到并删除了恶意文件CP_AM.exe,Threat Emulation刀片服务器已安装CP_ZD.exe文件是恶意的。 使用CheckMe Endpoint进行测试的结果是,我们得出以下结果:在6种攻击类别中,标准的Threat Prevention策略仅在一种类别(浏览器漏洞)中失败。这是因为标准的“威胁防护”策略不包括“防利用”刀片。应该注意的是,在未安装SandBlast Agent的情况下,仅对用户的计算机进行了勒索软件类别的扫描。

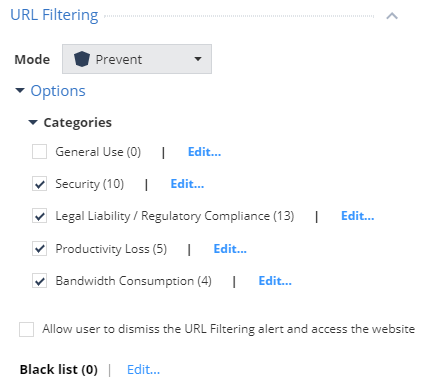

KnowBe4 RanSim

要测试反勒索软件刀片,您可以使用免费的KnowBe4 RanSim解决方案,该解决方案在用户的计算机上运行一系列测试:18个勒索软件感染方案和1个cryptominer感染方案。应该注意的是,在具有预防措施的标准策略(威胁仿真,反恶意软件,行为防护)中存在许多刀片服务器,无法使此测试正确运行。但是,即使降低了安全级别(“关闭”模式下的“威胁仿真”),反勒索软件刀片测试也显示出良好的结果:19个测试中有18个成功通过测试(1个未启动)。

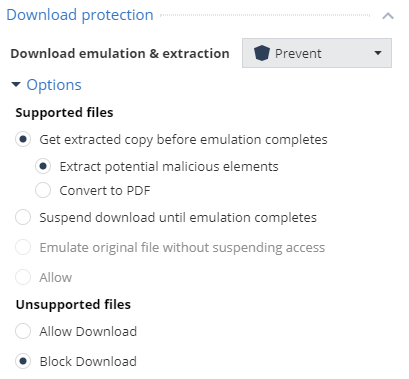

恶意文件和文件

使用下载到用户计算机上的流行格式的恶意文件来检查标准威胁防御策略的不同刀片的操作很有帮助。该测试涉及66个PDF,DOC,DOCX,EXE,XLS,XLSX,CAB,RTF格式的文件。测试结果表明,SandBlast Agent能够阻止66个恶意文件中的64个。下载后感染的文件被删除,或者使用Threat Extraction清除了恶意内容并由用户检索。

改善威胁预防政策的建议

1. URL过滤

为了提高客户端计算机的安全级别,需要在标准策略中修复的第一件事是将“ URL过滤”刀片移动到“阻止”并指定要阻止的适当类别。在我们的案例中,选择了所有类别(常规用途除外),因为它们包括您需要限制工作场所用户访问权限的大多数资源。还建议此类站点通过取消选中“允许用户关闭URL筛选警报并访问网站”参数来删除用户跳过警告窗口的功能。

2.下载保护

要注意的第二个参数是用户下载Check Point仿真不支持的文件的能力。由于在本节中我们正在研究标准威胁防护策略的安全性增强,因此最好的选择是禁止下载不支持的文件。

3.文件保护

您还需要注意保护文件的设置-特别是定期扫描的参数以及用户推迟强制扫描的能力。在这种情况下,您需要考虑用户工作的时间范围,从安全性和性能的角度来看,一个不错的选择是配置每天执行强制扫描,并随机选择时间(从00:00到8:00),并且用户可以将扫描最多延迟到一周。

4.反利用

标准威胁防护策略的主要缺点是禁用的反利用刀片。建议使用“阻止”操作启用此刀片,以保护工作站免受漏洞攻击。使用此修复程序,CheckMe重新测试成功,而没有检测到用户工作计算机上的漏洞。

结论

总结:在本文中,我们熟悉了标准威胁防御策略的组成部分,使用各种方法和工具测试了该策略,还描述了有关改进标准策略设置以提高用户计算机安全级别的建议。在本系列的下一篇文章中,我们将继续探索数据保护策略,并查看“全局策略设置”。

从TS解决方案中选择检查点的大量材料。为了不错过有关SandBlast代理管理平台主题的以下出版物,请随时关注我们的社交网络(Telegram,Facebook,VK,TS Solution Blog,Yandex.Den)。