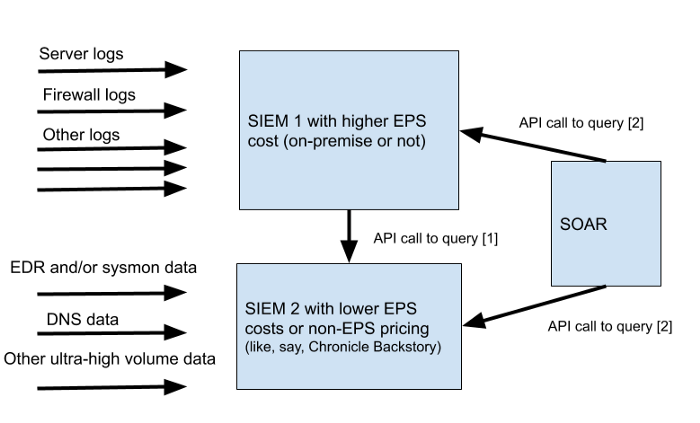

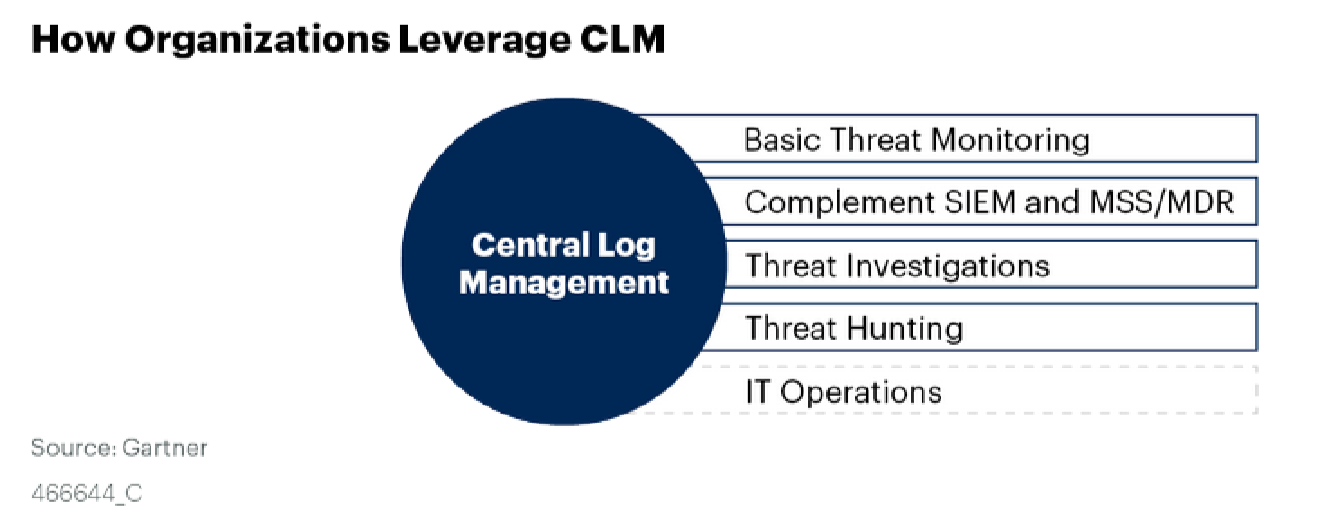

它看起来令人毛骨悚然,但有时这种架构可以在生产中使用。复杂性会扼杀安全性,但通常会扼杀一切。实际上,在这种情况下(我正在谈论降低拥有成本),有一整套系统-中央日志管理(CLM)。考虑到这些Gartner的价值被低估了。以下是他们的建议:

- 存在预算和人员限制,安全监控要求以及特定用例要求时,请使用CLM功能和工具。

- 当SIEM解决方案过于昂贵或过于复杂时,可实施CLM来扩展日志的收集和分析。

- 投资具有有效存储,快速检索和灵活可视化功能的CLM工具,以增强安全事件调查/分析和威胁搜索的支持。

- 在实施CLM解决方案之前,请确保考虑了适用的因素和注意事项。

在本文中,我们将讨论许可方法的差异,与CLM的关系并讨论此类的特定系统Quest InTrust。细节剪下。

在本文开头,我讨论了Splunk许可的新方法。可以将许可类型与租车费率进行比较。假设CPU模型是节油和无限制汽油的节能汽车。您可以不受距离限制地去任何地方,但是不能走得很快,因此一天要行驶多公里。基于数据的许可类似于具有按里程计费模型的跑车。众所周知,您可以长途跋涉,但要超出每日里程限制,则需要支付更多费用。

要受益于使用基于负载的许可,您需要使用尽可能小的CPU内核比率来下载GB数据。实际上,这意味着:

- .

- .

- ( CPU ).

这里最有问题的是标准化数据。如果您希望SIEM成为组织中所有日志的汇总者,则需要大量的解析和后处理工作。不要忘记,您还需要考虑一种不会脱离负载的架构,即将需要其他服务器,因此也需要其他处理器。

批量许可基于发送到SIEM钳口的数据量。额外的数据源会受到卢布(或其他货币)的惩罚,这使您考虑真正不希望收集的内容。为了欺骗这种许可模型,您可以在将数据注入SIEM系统之前先对其进行尝试。这种在注入之前进行标准化的示例是Elastic Stack和其他一些商用SIEM。

结果,我们看到,当您只需要最少的预处理就可以收集某些数据时,基础结构许可是有效的,而按数量许可则根本不允许您收集所有数据。搜索中间解决方案将提示以下条件:

- 简化数据聚合和规范化。

- 过滤噪声和最不重要的数据。

- 提供分析功能。

- 将经过过滤和标准化的数据发送到SIEM

因此,目标SIEM系统不需要在处理上花费额外的CPU能力,并且可以从仅识别最重要的事件中受益,而不会降低正在发生的事情的可见性。

理想情况下,这种中间件解决方案还应提供实时检测和响应功能,这些功能可用于减轻潜在有害动作的影响,并将整个事件流聚合到一个方便且易于使用的SIEM数据片中。好了,然后可以使用SIEM创建其他聚合,关联和通知过程。

这个神秘的中间解决方案不过是我在本文开头提到的CLM。这是Gartner的看法:

现在,您可以尝试找出InTrust如何符合Gartner的建议:

- , .

- .

- — , CLM, BI- .

- ( ).

Quest InTrust使用其自己的存储系统,该存储系统具有高达40:1的数据压缩和高重复数据删除率,从而减少了CLM和SIEM系统的存储开销。

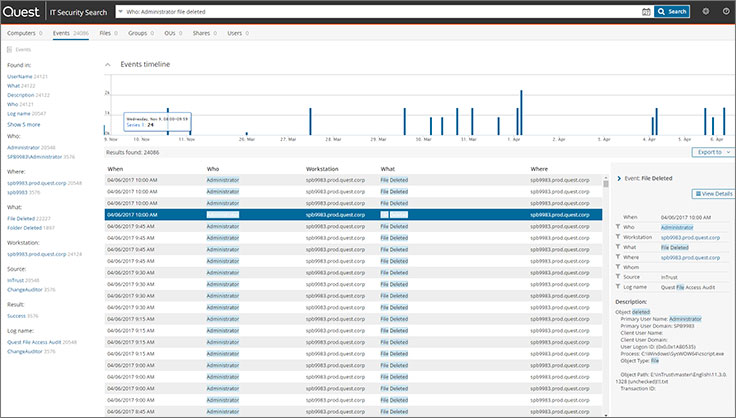

具有类似于Google搜索功能的IT安全搜索控制台具有

IT安全搜索(ITSS)Web界面的专用模块可以连接到InTrust存储库中的事件数据,并提供用于搜索威胁的简单界面。该界面已简化为与事件日志数据类似的Google。 ITSS使用时间表来查询结果,可以合并和分组事件字段,并且可以有效地帮助您发现威胁。

InTrust通过SID,文件名和SID丰富了Windows事件。InTrust还可以将事件标准化为简单的W6模式(Who,What,What,何处,何时,何人以及何处来自-谁,什么,何处,何时,何人以及来自何处),以便来自不同来源的数据(本地Windows事件,Linux日志或syslog)可以在单一格式和单个Search Console上看到。

InTrust支持实时警报,检测和响应功能,可用作类似于EDR的系统,以最大程度地减少可疑活动造成的损害。内置的安全规则可检测但不限于以下威胁:

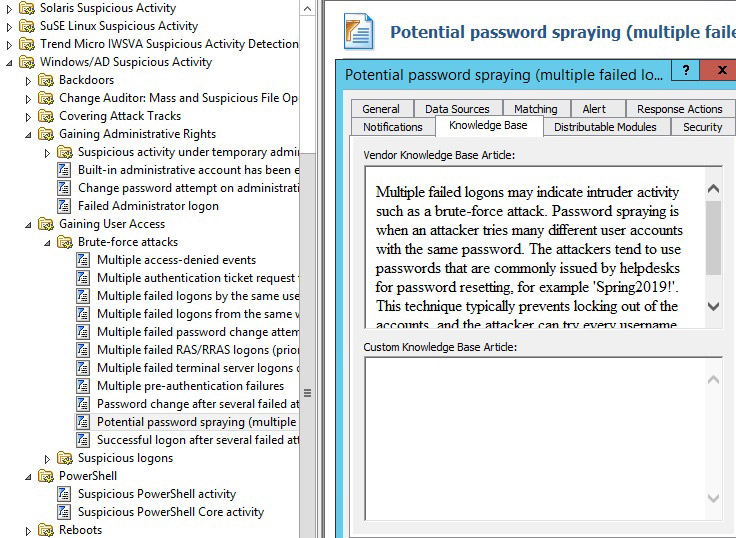

- 密码喷雾。

- 烤肉。

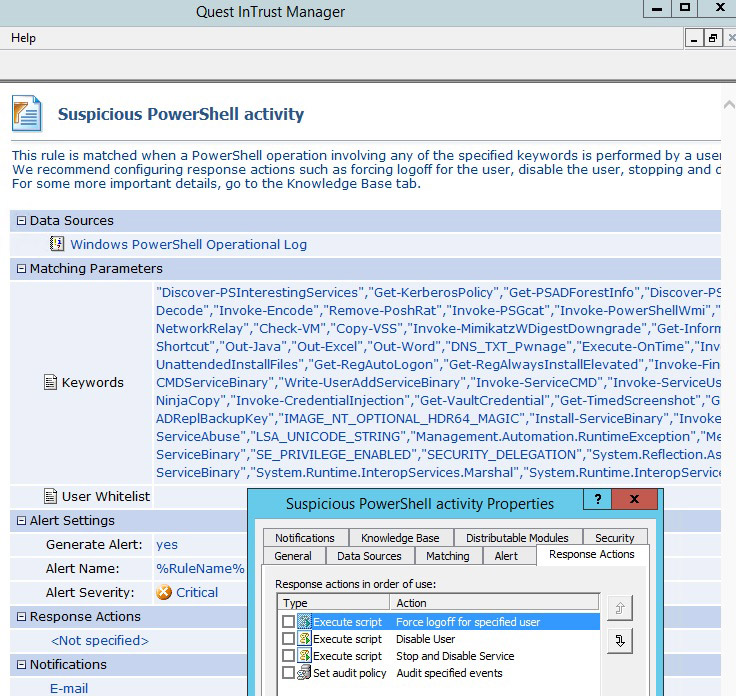

- 可疑的PowerShell活动,例如执行Mimikatz。

- 诸如LokerGoga勒索软件之类的进程是可疑的。

- 使用CA4FS日志进行加密。

- 在工作站上使用特权帐户登录。

- 密码猜测攻击。

- 可疑使用本地用户组。

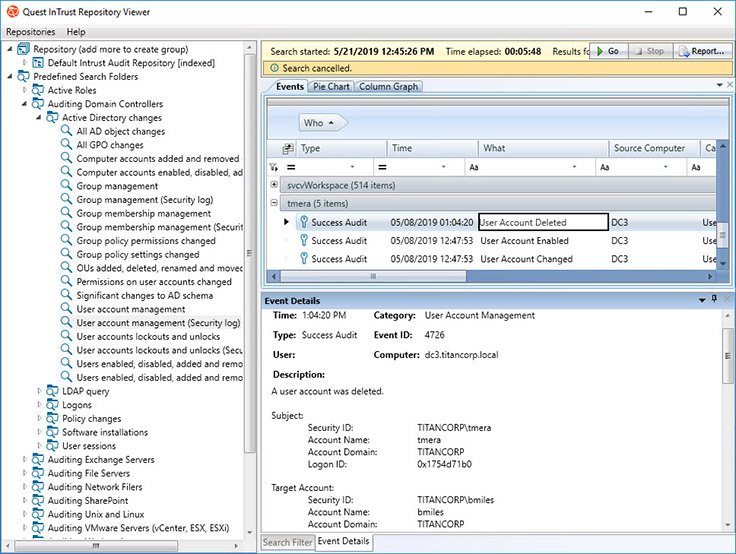

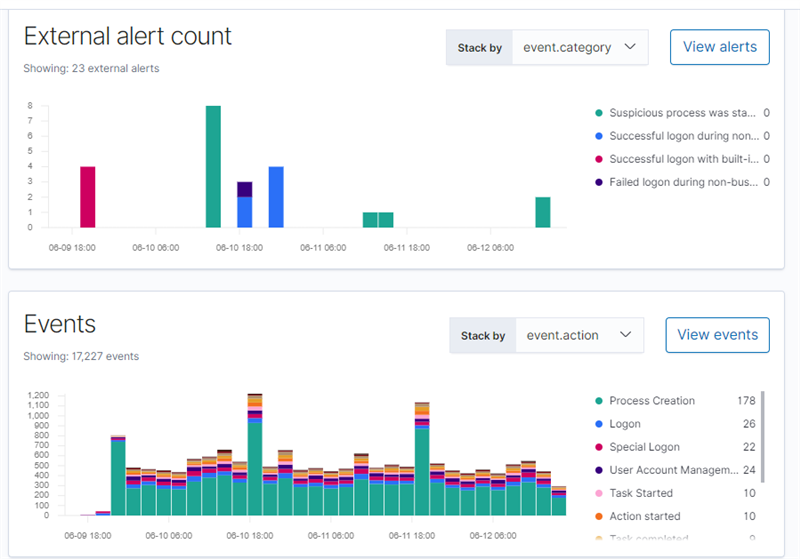

现在,我将向您展示InTrust本身的一些屏幕截图,以便让我对其功能有一个印象。

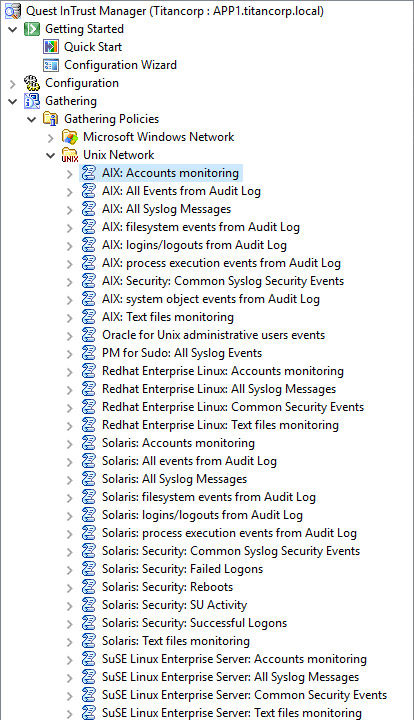

预定义过滤器以搜索潜在漏洞

一组用于收集原始数据的过滤器的示例

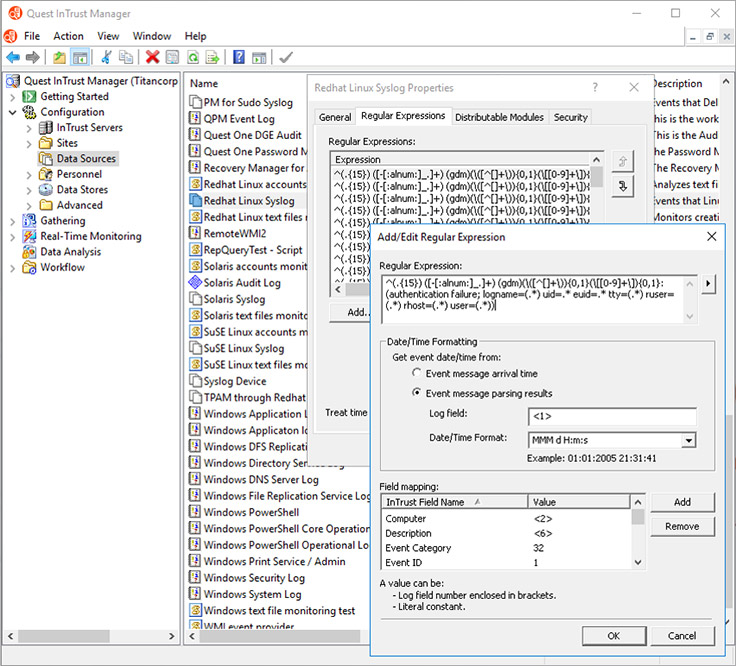

使用正则表达式创建事件响应的示例

PowerShell漏洞搜索规则示例

带有漏洞描述的内置知识库

InTrust是一个功能强大的工具,如上所述,它既可以用作独立解决方案,也可以用作SIEM系统的一部分。该解决方案的主要优势可能是您可以在安装后立即开始使用它。 InTrust具有庞大的规则库,可用于检测威胁并对其进行响应(例如,阻止用户)。

在本文中,我没有谈论盒装集成。但是在安装后,您可以配置将事件发送到Splunk,IBM QRadar,Microfocus Arcsight或通过Webhook发送到任何其他系统。以下是带有InTrust事件的Kibana界面示例。 Elastic Stack已经集成,如果您使用的是Elastic的免费版本,则InTrust可以用作检测威胁,执行主动警报和发送通知的工具。

希望本文对这个产品的介绍很少。我们准备将InTrust提供给您进行测试或进行试点项目。该应用程序可以留在我们网站的反馈表中。

阅读我们有关信息安全的其他文章:

识别勒索软件攻击,获得对域控制器的访问权限并尝试抵御这些攻击

从Windows工作站的日志中获得有用的信息(热门文章)

跟踪没有钳子和磁带的用户的生命周期

谁做了?我们自动化信息安全审核在Facebook上

订阅我们的页面,我们在其中发布简短说明和有趣的链接。