不久前,我写了有关Netflow / IPFIX监视和Cisco StealthWatch的文章,Cisco StealthWatch是一种分析解决方案,可让您检测事件,例如扫描,网络蠕虫的传播,间谍软件,非法交互以及各种异常。

链接到该周期中的所有文章:

1)StealthWatch:基本概念和最低要求。第1部分

2)StealthWatch:部署和配置。第2部分

3)StealthWatch:事件分析和调查。第3部分

4)StealthWatch:与Cisco ISE集成。第4部分

5)Stealthwatch Cloud。针对云和企业基础架构的快速,便捷和高效的解决方案。第5部分

监视云基础架构不再是一项新任务,因为每个主要参与者都有自己的工具-Amazon CloudWatch或Amazon S3,Google Stackdriver,Azure Monitor。这些工具通常可用于监视应用程序,性能和基础架构,但它们并不能关闭安全任务(云提供商本身并不十分担心):恶意软件的传播,僵尸网络通信,异常检测,扫描尝试,非法访问(包括使用合法凭据的选项)等等。

StealthWatch Cloud

StealthWatch Cloud(SWC)是一种类似于Stealthwatch Enterprise的SaaS解决方案(思科最近在其体系结构中模糊了这两种解决方案之间的界限并不是没有道理的),但要考虑到云环境的具体情况。如果用于Stealthwatch Enterprise重要的信息来源是基于Netflow的遥测,Stealthwatch Cloud使用云日志作为此类数据(不限于日志,接收其他类型的遥测)。然后执行StealthWatch的常规操作:对对象建模,建立其行为模型,检测偏差,检查策略的遵从性,检测安全事件(内置事件和用户定义事件)等等。可以更快地检测到威胁,异常和恶意活动,从而减少或什至完全消除了事件造成的损害。

同时,Stealthwatch Cloud警报具有21世纪所熟悉的功能:客户可以通过单击鼠标来评估生成的警报的有用性。目前96%发现为现有StealthWatch Cloud客户生成的警报很有帮助。

StealthWatch Cloud的范围不仅限于云:该解决方案可用于监视公共云,私有云,经典的公司基础结构,以及使用这三个组件的任意组合的混合架构。在Stealthwatch Cloud和多租户安全服务选项中考虑。

部署选项可以大致表示如下。

图1. StealthWatch Cloud用例

当与公共云(Amazon,Azure,Google),私有云和混合云一起使用时,可以使用StealthWatch Cloud,这些公共云是基于Kubernetes以及企业网络的基础结构构建的。

顺便说一下,Mail.ru是Kubernetes(K8s)的认证合作伙伴。 K8的pod事件日志和这些pod之间的流量被发送到StealthWatch Cloud。结果是K8s吊舱,私有云实体的完全可见性以及前面提到的安全事件的检测。图2显示了交互图。

图2. StealthWatch Cloud与Kubernetes的集成方案

如果使用私有公司网络,则安装虚拟机(Virtual Sensor是StealthWatch Enterprise中的Flow Sensor的类似物)。图3显示Netflow,IPFIX,SPAN已发送到传感器,并且传感器通过加密隧道将信息发送到StealthWatch Cloud,在此执行所有分析。因此,根本就没有使用客户的计算能力,并且尽可能快地实施和试行。

图3.与企业网络的StealthWatch Cloud集成方案我

还想指出,安装Virtual Sensor涉及许多积极方面:

- 与Cisco ISE集成,支持AD。

- ETA(加密流量分析)技术可以正常工作,它可以检测加密流量中的恶意连接而无需对其进行解密。此外,该技术使您可以将HTTPS“解析”为用于连接的TLS版本和加密协议。

- 签名分析与基于遥测的无签名分析一起可用。

有一个选项可以不安装虚拟传感器(Virtual Sensor),但是StealthWatch Cloud将只能使用遥测功能,即签名分析将不可用。

StealthWatch Cloud的其他优势:

- 巨型流的灵活许可模式(有效巨型流-EMF,其中1 EMF = 1百万条日志,这些日志先前已进行重复数据消除,即保留在一个副本中,并在月底进行计数);

- 支持多用户环境(这对于提供SOC进行外包的合作伙伴是一个加分,您可以从一个控制台监视所有客户)。

结论:

在使用公共云,私有云和混合云时,StealthWatch Cloud可以检测到以下安全事件:

- 用户,主机的异常行为

- 僵尸网络活动

- 蛮力

- 远程访问尝试,包括来自异常地理位置的尝试

- 分发恶意软件和访问恶意URL

- 违反互动角色

- 新设备,流

- 扫描尝试

- 洪水,暴风雨

- 入侵检测系统(IDS)

- 适用于AWS,Azure,GCP的特定事件

当使用私有公司网络时,几乎所有StealthWatch Enterprise功能都已添加。

与Amazon Web Services(AWS)集成

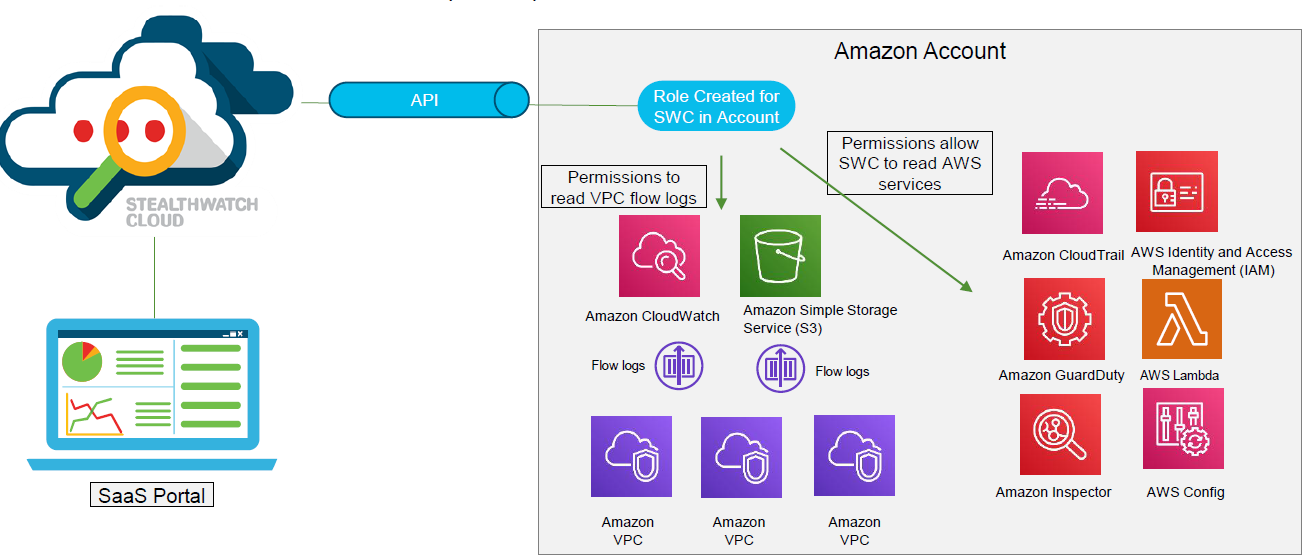

StealthWatch Cloud使用AWS Lambda API(AWS自动化代码执行和计算管理)以及身份和访问管理(IAM)API。这使您可以接收有关实例访问策略,程序代码执行中的更改,审核实例等信息。

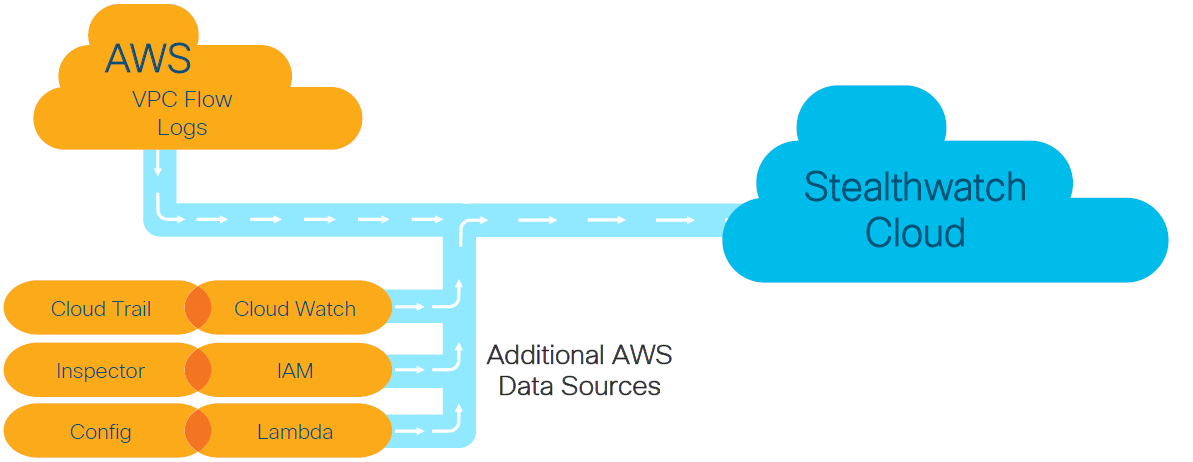

此外,SWC使用来自Amazon CloudWatch或Amazon S3监控服务的流数据(网络层交互)。 VPC(虚拟私有云)流日志是AWS术语中的流数据。

因此,如果您正在使用Amazon Web Services个人帐户,则必须从管理员方面授予从Amazon CloudTrail,Amazon IAM,Amazon GuardDuty,AWS Lambda,Amazon Inspector和AWS Config读取流(VPC流日志)和事件日志的权限。

图4显示了StealthWatch Cloud和AWS的工作方式。

图4. StealthWatch Cloud和AWS工作流程

反过来,SWC进行分析并将其显示在仪表板上,使您可以快速查看当前流量,基础架构负载,甚至预测未来负载-图5.

图5. StealthWatch中的Amazon Web Services监控控制台云

与Microsoft Azure集成

对于Azure StealthWatch Cloud,它使用Azure API读取事件日志,其中包含有关云基础结构中南北向和西向流量的信息。这样的日志称为NSG Flow日志。从本质上讲,它们类似于Netflow流,因为它们包含数据包头。

与AWS案例的最大区别在于,Azure可以通过VTAP-虚拟流量分流从虚拟机发送流量的副本。VTAP是Microsoft开发的技术,但可用于与所有第三方解决方案集成。

使用VTAP是有效的,因为:

- 来自所需网段的流量副本将使SWC可以完全看到,从而最大程度地检测威胁。

- 由于VTAP是来自虚拟交换机而非计算机本身的流量,因此虚拟机上的负载不会增加。

- 通过加密的TLS隧道与SWC进行交互。

图6显示了交互图。

图6. StealthWatch Cloud和Microsoft Azure的方案

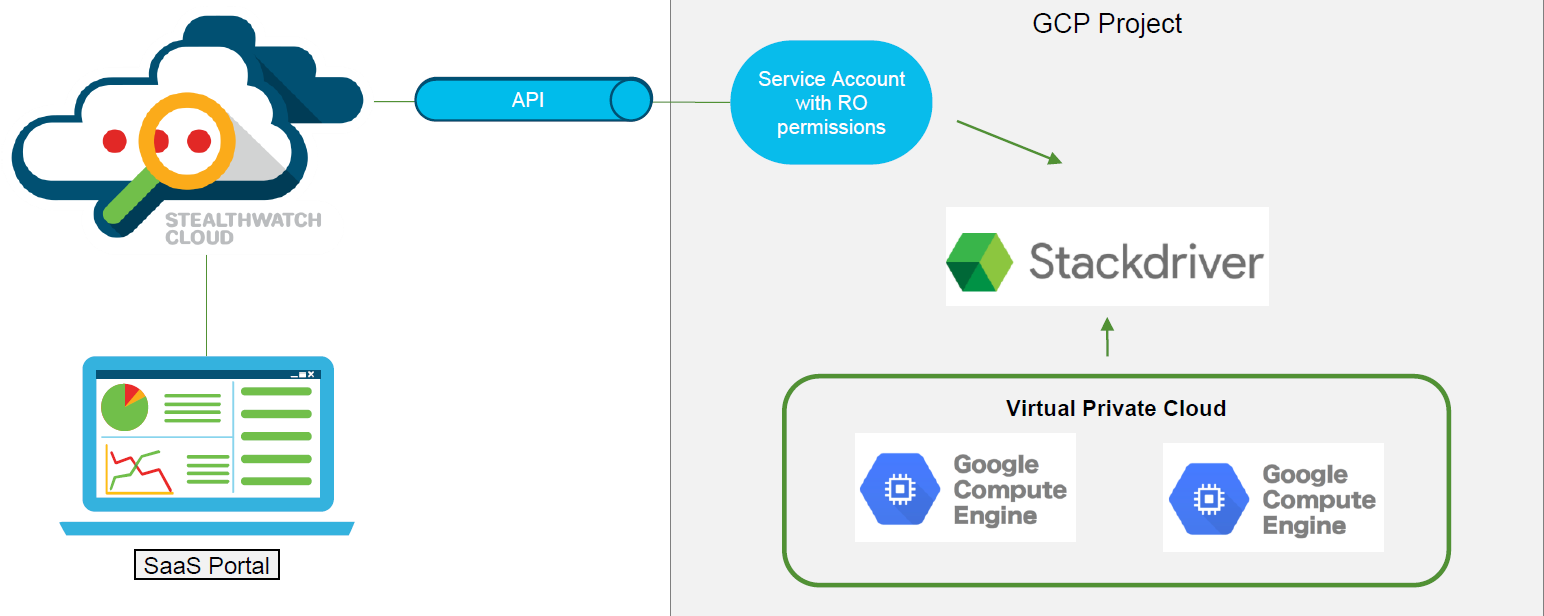

与Google Cloud Platform整合

与Google Cloud Platform(GCP)集成时,只能从SWC端访问API才能从Google Stackdriver中读取前面提到的VPC Flow事件日志(与Amazon相同)。Google Stackdriver是一项从GCP收集日志和指标,监视应用程序,虚拟机和Google Cloud基础结构的服务。但是,仅使用VPC Flow事件日志会减少可见性。该工作方案如图7所示。

图7. StealthWatch Cloud和Google Cloud Platform的工作方案

SWC与 瑞典

虽然Stealthwatch Cloud和Stealthwatch Enterprise执行类似的任务,但它们的应用领域和主要遥测源中的差异会创建不同的功能。

下表总结了比较数据。

| 比较选项 | SWC | 瑞典 |

|---|---|---|

| 部署速度 | ||

| ; 4 GB RAM, 2 CPU, 60 GB HDD ( Virtual Sensor) | 36 GB RAM, 6 CPU, 385 GB HDD | |

| ISE | , Virtual Sensor | |

| ETA/Cognitive Threat Analytics | ||

| Kubernetes | ||

| (VPC Flow, NSG Flow) API, Netflow/IPFIX | NetFlow, sFlow, jFlow, cFlow, Netstream, nvzFlow, IPFIX, Packeteer-2 | |

| , AWS, Azure, GCP, Kubernetes | , | |

| - (EMF) | (fps) |

反过来,StealthWatch Cloud的吸引力在于部署速度快(尤其是对于试点而言),它不需要部署和维护虚拟机(除了虚拟传感器)。SWC允许您监视公共,私有云中的基础架构,并通过统一的安全管理平台Cisco SecureX解决方案支持本机集成。

如何测试呢?

免费试用项目有两种选择:您自己或与合作伙伴一起进行。在第一实施例的情况下是指现场。该许可证的有效期为60天,同一思科站点上提供了配置指南。如果您想深入了解细节并尽可能有效地解决监控任务,请通过链接与我们联系。

结论

StealthWatch Cloud是一个多方面的解决方案,使您可以在最短的时间内在私有,公共或混合云(无论是Amazon Web Services,Microsoft Azure还是Google Cloud Platform)中获得全面的可见性。同时,该解决方案可用于监视公司网络,同时与内部StealthWatch Enterprise相比具有几乎相同的功能。与SWC合作时,节省时间,技术和人力资源是明显的优势。

在不久的将来,我们正在计划更多有关各种信息安全产品的技术出版物。如果您对此主题感兴趣,请继续关注我们的频道(Telegram,Facebook,VK,TS解决方案博客)!