较早的文章涵盖了有关Cisco StealthWatch监控解决方案的几个广泛主题。让我提醒您,StealthWatch是一种用于监视网络流量中的安全事件和网络交互合法性的解决方案。 StealthWatch基于从路由器,交换机和其他网络设备收集NetFlow和IPFIX的基础。

链接到该周期中的所有文章:

1)StealthWatch:基本概念和最低要求。第1部分

2)StealthWatch:部署和配置。第2部分

3)StealthWatch:事件分析和调查。第3部分

4)StealthWatch:与Cisco ISE集成。第4部分

5)Stealthwatch云。针对云和企业基础架构的快速,便捷和高效的解决方案。第5部分

监视,尤其是Cisco StealthWatch,主要是一种威胁和攻击检测解决方案。所有监视解决方案并不意味着威胁防御,但通常是必需的。StealthWatch具有与思科ISE(身份服务引擎)的现成集成。集成包括以下事实:StealthWatch检测到安全事件,并且Cisco ISE隔离主机,直到管理员手动将其移出隔离区为止。

本文讨论了集成设置和触发示例。

思科ISE是

简而言之,思科ISE是一种网络访问控制(NAC)解决方案,用于为内部网络上的用户提供上下文感知的访问控制。思科ISE使您能够:

- 快速轻松地创建访客访问权限

- 检测BYOD设备(例如员工带上班的家用PC)

- 使用SGT安全组标签(TrustSec技术)将安全策略集中并应用到域和非域用户

- 检查计算机是否已安装某些软件以及是否符合标准(假设)

- 分类和配置端点和网络设备

- 提供端点可见性

- 在NGFW上发送事件登录/注销用户及其帐户(身份)的日志,以形成基于用户的策略

- 做AAA服务器可以做的所有事情

行业中的许多同事都写过关于Cisco ISE的文章,我建议您熟悉以下内容:实施Cisco ISE的实践,如何为实施Cisco ISE和与Cisco FirePOWER集成做准备。

检疫工作原理

思科ISE中“从隔离区添加/删除” ANC策略(自适应网络控制)的工作流程如下所示:

- 用户必须首先通过WLC(接入点控制器)登录公司网络。然后,从策略管理节点发送REST API隔离请求。

- (Monitoring Node), , PrRT PSN (Policy Service Node, ISE). CoA .

- .

- .

- RADIUS (Monitoring Node).

- .

- , .

- , .

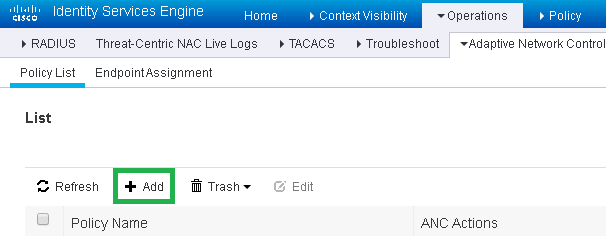

1.在Cisco ISE Web界面中,转到“操作”>“策略列表”选项卡,然后通过单击“添加”创建新策略。

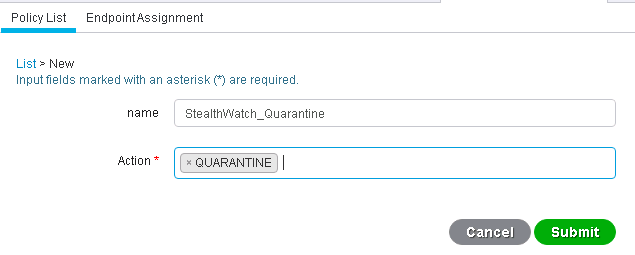

2.我们将其命名为StealthWatch_Quarantine并选择“隔离”操作,然后单击Submit。

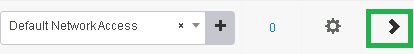

3.下一步是配置策略。转到“策略”>“策略集”,然后单击“视图”列下最右边的箭头。

4.在“授权策略”>“全局例外”选项卡中,创建一个新规则(单击“ +”)。接下来,在“条件”列中,再次单击“ +”,然后选择“会话ANCPolicy”属性。在此规则中采取的行动等于-StealthWatch_Quarantine。

在“配置文件”>“ DenyAccess”列中,以及在“安全组”列中(可选),您可以指定您的安全组(例如,来宾或市场部门)。最后,保存更改。

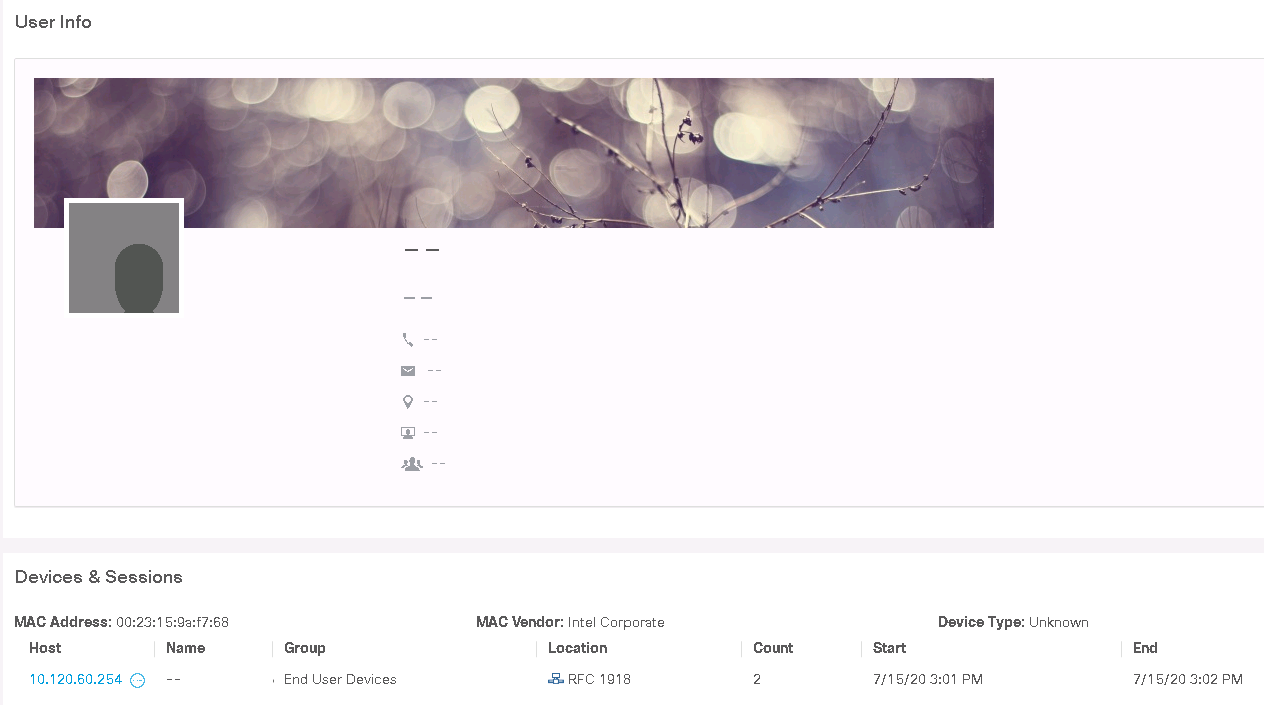

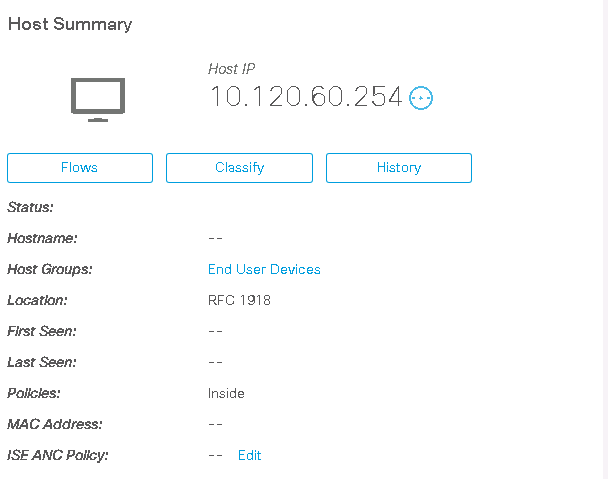

5.在“操作”>“实时日志”选项卡(RADIUS或TACACS)中,您可以按用户或地址查看日志。假设我们找到了用户wesley。

6.转到StealthWatch Web界面,然后在Monitor> Users选项卡中找到该用户。

7.单击IP地址转到其主机。

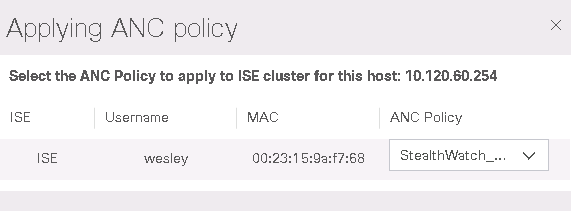

8.在ISE ANC策略中,选择“编辑”>“ StealthWatch_Quarantine”>“保存”。... 主机已被隔离,有待进一步调查。

此外,ANC策略可以使用以下操作:port_shutdown(关闭网络设备的端口)和port_bounce(关闭/不关闭设备)。例如,如果恶意软件设法在整个VLAN上传播,那么关闭访问级别交换机上的端口而不是隔离每个主机将更加合乎逻辑,并且速度更快。

结论

就像Cisco StealthWatch是一个不错的安全事件监视解决方案一样,Cisco ISE是一个出色的用户访问控制解决方案。这两种解决方案的集成确实有效,并且可以使您将对信息安全事件的响应时间减至最少。

思科很快就会承诺对选定的事件添加自动响应并对其应用ANC策略,或者您可以自己编写脚本。 StealthWatch和ISE都有一个开放的REST API。但是,只有在StealthWatch形成了正确的主机行为模型并且误报次数最少之后,才需要长时间配置自动集成。

有关Cisco StealthWatch的更多信息,请访问网站。在不久的将来,我们正在计划更多有关各种信息安全产品的技术出版物。如果您对此主题感兴趣,请继续关注我们的频道(Telegram,Facebook,VK,TS解决方案博客)!