有两种方法可以使智能手机的所有者永远对烦人的广告感到满意。在第一种情况下,应用程序通过使用获取根权限的方法之一对智能手机进行入侵,从而在系统部分中注册广告负载。第二种选择是制造商已经在手机中内置了广告:通常在便宜的设备上会发生这种情况。根据卡巴斯基实验室的数据,遇到广告软件的用户中,多达15%的用户正在处理系统广告软件。除了侵入式横幅外,大多数模块都可以将任何内容下载到用户的智能手机,包括恶意软件。

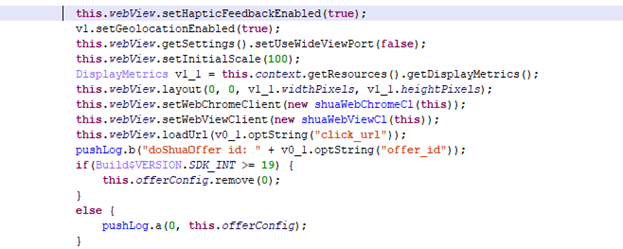

一些模块的功能令人印象深刻。例如,Trojan-Dropper.AndroidOS.Agent.pe嵌入在负责绘制界面的系统应用程序中,在保持手机正常工作的情况下,基本上无法删除它。 4月份检查过的xHelper木马也做同样的事情。 Trojan.AndroidOS.Sivu.c覆盖合法应用程序或带有横幅的主屏幕,在通知中显示广告,但也可以在智能手机上下载并安装任意代码。 Trojan-Downloader.AndroidOS.Facmod.a嵌入在SystemUI模块中,默认情况下某些智能手机中存在Trojan-Downloader.AndroidOS.Facmod.a,它可以打开用户未注意到的浏览器并加载带有广告的页面。

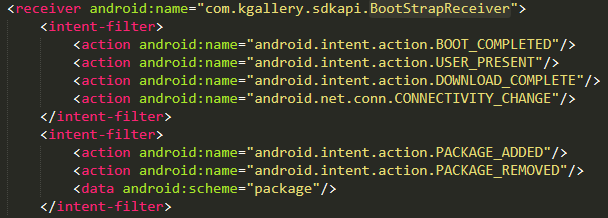

该报告还提到了“供应商广告单元”。特别是这样的商业模式使用由小蜜多个模型。我们在魅族智能手机中发现了类似的功能,但是那里的广告模块除了可以正常显示横幅外,还可以下载并执行JavaScript代码。

这项研究还分析了魅族智能手机中发现的其他可疑代码段。总的结论是这样的:我们可以假设广告业务模型具有存在的权利,但是在某些智能手机中,对此负责的代码简直是危险的。至少,供应商可以使用它从显示标语,安装赞助的应用程序等中获利。但是,如果攻击者以某种方式获得对广告网络的访问权限,则横幅功能很容易变成后门。

另外值得一提的是最近的研究来自Malwarebytes:其专家发现了该应用程序内置的后门程序,用于管理具有Android 7.1的智能手机上的设置。该功能集与上述功能非常相似:下载应用程序,显示广告,与命令中心进行通信以对设备进行完全控制。经过测试的智能手机价格便宜,并且由向穷人分发设备的政府机构使用。在这种情况以及工厂后门或广告软件的其他情况下,用户只能希望发烧友发布自定义固件。

还有什么事

Check Point软件专家对Joker木马进行了调查,该木马系统地在Google Play上弹出。今年1月,该商店的主持人删除了17,000个装有恶意代码的应用程序,但它们定期以略微修改的形式返回。

关于德国弗劳恩霍夫研究所路由器安全性的报告(新闻,以PDF格式提供)。对127个设备进行了调查,总共发现了漏洞,每个设备平均发现53个关键问题。

在下一版本5.1.3中,在 Windows的Zoom客户端中发现并关闭了一个严重漏洞。尚未发布任何细节,但是上面的视频显示了PoC。TP-Link Casa IP摄像机中的漏洞

研究。没什么大不了的,但是用于管理设备的Web界面的实现允许您识别用户登录名,然后尝试例如从大量泄漏中猜测密码。WordPress网站的Adning插件中的

严重漏洞。在Citrix Application Delivery Controller和Citrix Gateway软件中

发现并关闭了另一组漏洞。

对Facebook中漏洞的有趣研究,该漏洞允许删除任何用户的任何照片。