我们下面提供的分析基于2020年1月至2020年5月Rostelecom网络攻击的数据。

攻击次数如何变化

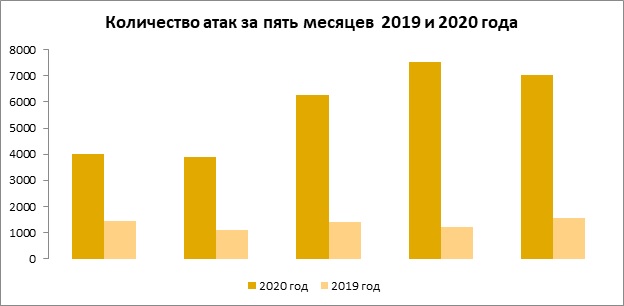

所以。2020年3月至5月,DDoS攻击次数与去年同期相比增加了5倍。通常,在2020年的前五个月中,此类攻击的总数同比增长了4倍以上。

显而易见,随着采用隔离措施,网络犯罪分子如何增加其活动。攻击高峰发生在4月,与1月相比,攻击次数增加了88%。值得一提的是,一年前的动态还不是那么明亮,每个月的攻击次数仍保持正负。

在自我隔离期间,互联网流量的性质也发生了变化。许多以前只在脱机工作的组织已经启动了自己的Internet资源

攻击特征

随着DDoS攻击次数的急剧增加,其整体的复杂性和功能有所降低。基本上,攻击者使用普通的DNS或NTP小量放大(最高3 Gb / s)。

值得注意的是,在2019年底,我们记录了相反的趋势:功率急剧增加和攻击的技术复杂性。在大流行期间,此类事件的数量并未减少,但在简单的“工农” DDoS攻击急剧增加的背景下,总体份额下降了。这再次表明,在自我孤立的过程中,不是“赞成者”特别活跃,而是“业余者”决定利用这种情况。

谁被猎杀

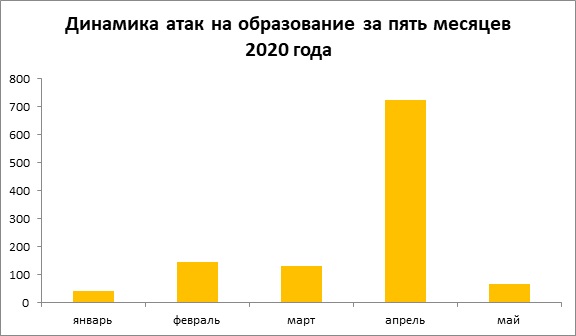

如上所述,在最初的五个月中,攻击者对教育资源的兴趣急剧增加。考虑到大多数情况下“垃圾”流量是由明显的“业余爱好者”发出的,有关组织者的结论表明了自己的意思(是的-这不是躲在床下或加热温度计以免受到控制的日记)。

但是DDoS作为一所学校并没有生存。对国家机构的攻击次数也有所增加-4月,与3月相比,增长了3倍以上。

动态最明显的第三产业是游戏(与三月份相比,四月份攻击的增长几乎翻了三倍)。隔离模式不仅吸引了这个行业的许多新用户,还

尽管在报告期内总体攻击能力有所下降,但电信运营商和数据中心在总体统计数据中仍然出类拔萃:150+ GB的攻击在这里更为常见。通过这两个部分的DDoS,您不仅可以禁用一个特定站点,还可以“批量”访问运营商的客户端和数据中心服务的资源。而且,这类公司比例如国家机构或教育部门受到更好的保护。因此,攻击者必须使用更高级的工具。在大流行期间,对这两个部分的攻击是快速而强大的,并且很可能是通过收集在一个僵尸网络中的真实主机进行的,并能够在几分钟内将其重定向到新的受害者。

总的来说,按行业划分的这种趋势延续了早在2019年形成的趋势。例如,在2018年,电信行业仅占所有DDoS攻击的10%,而在2019年-已经达到31%。黑客的目标是地区性的小型Internet提供商,托管和数据中心,这些通常没有足够的资源来抵抗攻击。

总

- 在隔离期间,在COVID-19传播(2020年3月至5月)的背景下,记录到的DDoS攻击比一年前多五倍。

- 简单和低功耗攻击的比例有所增加,这表明“非专业”攻击者的活动。

- 对教育资源的攻击次数增加了5.5倍,在本报告所述期间,最有力的攻击是针对电信运营商和数据中心的。

3-5月,攻击量最大的是在线交易部门(占31%),传统上这是DDoS的主要目标之一。公共部门成为第二受欢迎的部门(占攻击的21%)。其次是金融部门(17%),电信(15%),教育(9%)和游戏部门(7%)。

互联网资源拥有者最困难的月份是四月,当时俄罗斯实行严格的自我隔离制度。5月份,去核剂的活动逐渐开始减少-即使俄罗斯和世界局势稳定,这种趋势仍将继续。当入学考试和期末考试结束时,也可以预测教育领域的攻击次数会减少。

但是,正如过去的隔离所显示的那样,无法确切地预测何时将确切地向公司发送DDoS,因此最好事先做好准备。